-

- O valor de uma plataforma de inteligência de ameaças

- Como funciona a inteligência de ameaças

- Tipos e exemplos de inteligência de ameaças

- Por que as organizações precisam de uma plataforma de inteligência de ameaças (TIP)?

- Principais características de uma plataforma de inteligência de ameaças

- Tipos de dados de inteligência de ameaças

- Implementação de uma plataforma de inteligência de ameaças

- Perguntas frequentes sobre plataformas de inteligência de ameaças

índice

-

O que é inteligência sobre ameaças cibernéticas (CTI)?

- Inteligência de ameaças: Por que é importante

- Os benefícios da inteligência contra ameaças cibernéticas

- Os desafios da inteligência sobre ameaças cibernéticas

- Tipos de inteligência sobre ameaças cibernéticas

- Fontes de inteligência de ameaças

- Ferramentas e serviços de inteligência de ameaças

- Implementação prática da inteligência de ameaças

- O ciclo de vida da inteligência de ameaças: Uma visão geral

- Como criar um programa eficaz de inteligência de ameaças

- Perguntas frequentes sobre inteligência de ameaças

- O que são ameaças cibernéticas desconhecidas?

-

O que são ferramentas de inteligência contra ameaças cibernéticas?

- Tipos de ferramentas de inteligência de ameaças

- Como funcionam as ferramentas de inteligência de ameaças

- Principais funções das ferramentas de inteligência de ameaças

- O que é uma plataforma de inteligência de ameaças (TIP)?

- Práticas recomendadas para implementação de ferramentas de inteligência de ameaças

- Tendências emergentes em inteligência de ameaças

- Perguntas frequentes sobre as ferramentas de inteligência de ameaças

- O que é o ciclo de vida da inteligência de ameaças?

- What is Digital Forensics and Incident Response (DFIR)?

O que é uma plataforma de inteligência de ameaças (TIP)?

índice

Uma plataforma de inteligência de ameaças (TIP) é uma ferramenta essencial no arsenal de segurança cibernética das organizações modernas. Ele fornece recursos cruciais para entender, antecipar e responder às ameaças cibernéticas de maneira oportuna e eficaz. As TIPs tornaram-se ferramentas organizacionais essenciais no cenário de segurança cibernética em constante evolução.

Uma TIP fornece às equipes de segurança informações sobre malware conhecido e outras ameaças, possibilitando a identificação, a investigação e a resposta eficientes e precisas às ameaças. Ele permite que os analistas de ameaças gastem seu tempo analisando dados e investigando possíveis ameaças à segurança, em vez de coletar e gerenciar dados.

Além disso, uma TIP permite que as equipes de segurança e de inteligência de ameaças compartilhem facilmente os dados de inteligência de ameaças com outras partes interessadas e sistemas de segurança. Uma TIP pode ser implantada como um software como serviço (SaaS) ou como uma solução no local.

O valor de uma plataforma de inteligência de ameaças

As plataformas de inteligência de ameaças oferecem um valor imenso ao aprimorar os recursos dos centros de operações de segurança (SOCs). Eles agregam dados sobre ameaças de várias fontes e os transformam em insights acionáveis.

Em comparação, uma TIP ajuda as equipes de segurança e de inteligência de ameaças:

- Automatize, agilize e simplifique o processo de pesquisa, coleta, agregação e organização de dados de inteligência de ameaças e normalização, desduplicação e enriquecimento desses dados.

- Monitore e detecte, valide e responda rapidamente a possíveis ameaças à segurança em tempo real.

- Obtenha informações vitais, como histórico e detalhes sobre riscos, ameaças, ataques e vulnerabilidades de segurança atuais e futuros, bem como informações sobre adversários de ameaças e suas táticas, técnicas e procedimentos (TTPs).

- Estabelecer processos de escalonamento e resposta a incidentes de segurança.

- Compartilhe dados de inteligência de ameaças com outras partes interessadas por meio de painéis, alertas, relatórios etc.

- Alimente continuamente os sistemas de segurança com os dados mais atualizados de inteligência de ameaças, como soluções de gerenciamento de informações e eventos de segurança (SIEM), endpoints, firewalls, interfaces de programação de aplicativos (APIs), sistemas de prevenção de intrusão (IPSs) e outros.

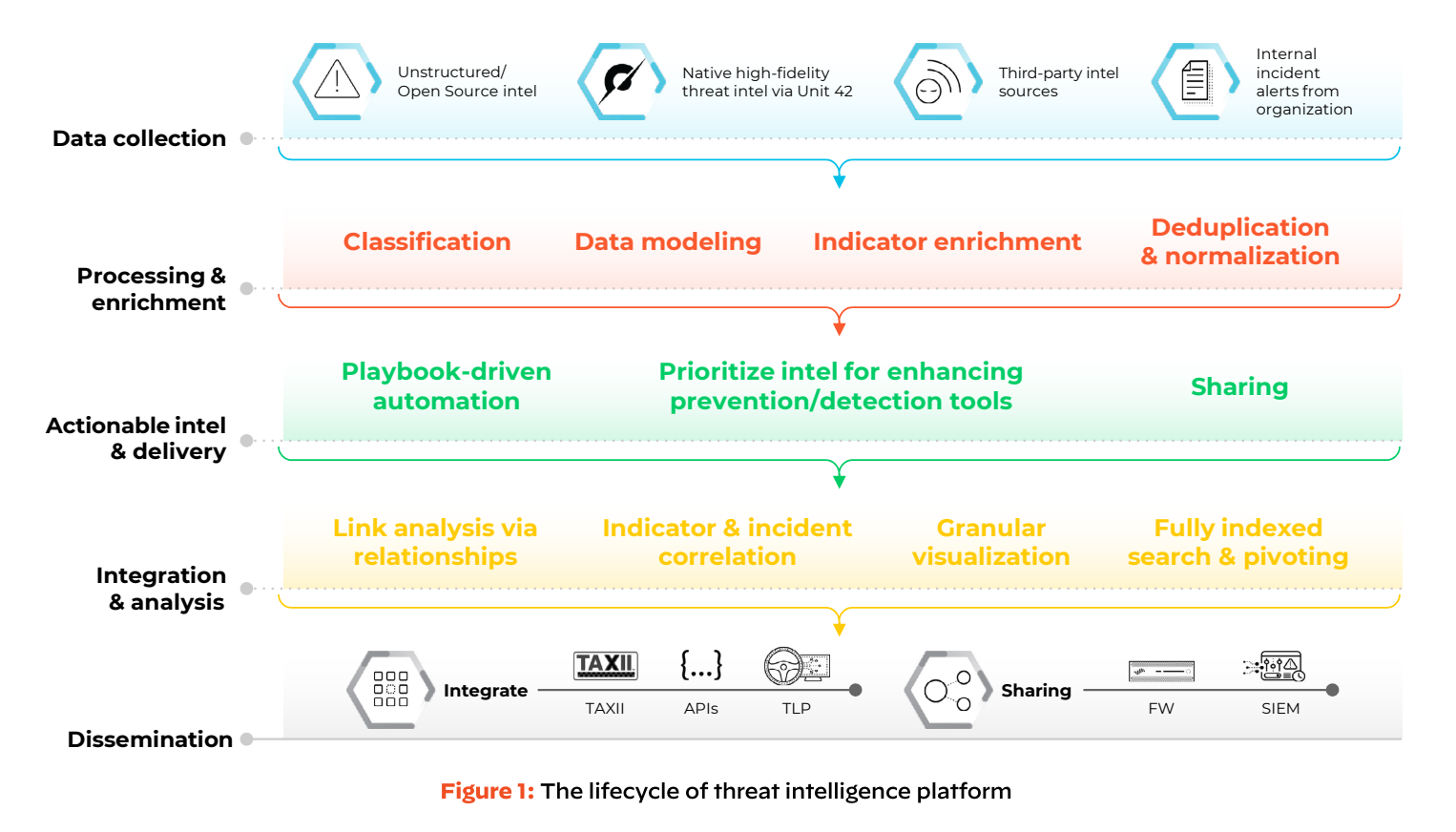

Como funciona a inteligência de ameaças

A inteligência de ameaças na segurança cibernética é um método abrangente e dinâmico que envolve várias etapas, cada uma delas crucial para o desenvolvimento de um mecanismo de defesa eficaz contra as ameaças cibernéticas. Ela começa com a coleta de dados e se estende a respostas acionáveis, afetando a forma como os centros de operações de segurança (SOCs) operam.

Coleta de dados

A inteligência de ameaças começa com a coleta de dados de uma ampla gama de fontes. Isso inclui inteligência de fonte aberta (OSINT), como informações disponíveis publicamente na Internet, fóruns, mídias sociais e relatórios especializados de segurança cibernética. Fontes internas, como logs de servidor, dados de tráfego de rede e relatórios de incidentes anteriores também são cruciais.

Os feeds de inteligência baseados em assinatura fornecem outra camada de dados, oferecendo insights de especialistas do setor, organizações de pesquisa e agências governamentais.

Análise de dados

Os dados coletados são então analisados para identificar padrões (reconhecimento de padrões). Isso envolve a busca de pontos em comum em ataques cibernéticos, como métodos semelhantes usados por atores de ameaça ou vulnerabilidades recorrentes do sistema.

A identificação de anomalias é fundamental para a inteligência de ameaças. As anomalias podem indicar um desvio da norma, como um tráfego de rede incomum, o que pode significar uma violação da segurança. É fundamental entender o contexto dos dados. Isso envolve a distinção entre falsos positivos e ameaças genuínas e a compreensão das implicações de uma ameaça no contexto específico da organização.

Conversão em inteligência acionável

Os dados analisados são então convertidos em inteligência acionável. Isso significa destilar os vastos dados em insights relevantes para a postura de segurança da organização. Essa inteligência de ameaças auxilia no planejamento estratégico, ajudando as organizações a entender o cenário de ameaças e a se preparar adequadamente.

Processamento e resposta em tempo real

O processamento em tempo real dos dados sobre ameaças permite que os SOCs identifiquem rapidamente as ameaças emergentes. Quanto mais rápido uma ameaça for especificada, mais rápido ela será tratada.

Respostas automatizadas

Em muitos casos, as plataformas de inteligência de ameaças podem automatizar as respostas a certos tipos de ameaças, como o isolamento dos sistemas afetados ou a atualização dos firewalls para bloquear IPs mal-intencionados. A inteligência também informa as estratégias de resposta a incidentes, orientando como mitigar e se recuperar de ataques.

Melhoria contínua

A inteligência de ameaças não é uma atividade única, mas um processo contínuo. Os insights obtidos com a análise das ameaças refinam as estratégias de segurança e melhoram os mecanismos de defesa.

A inteligência de ameaças é um processo cíclico e em evolução, crucial no ecossistema de segurança cibernética. Ela forma a pedra angular das estratégias proativas de defesa cibernética, fornecendo aos SOCs a capacidade de antecipar, identificar e responder às ameaças cibernéticas de forma imediata e informal.

Tipos e exemplos de inteligência de ameaças

A inteligência de ameaças é um domínio multifacetado que compreende vários tipos que atendem a diferentes necessidades de segurança cibernética. Cada tipo desempenha um papel único no fornecimento de uma visão abrangente do cenário de ameaças cibernéticas.

Inteligência estratégica

A inteligência estratégica oferece uma visão de alto nível do cenário de segurança cibernética, com foco em tendências e percepções de longo prazo. Esse tipo de inteligência é crucial para os tomadores de decisão e desenvolvedores de políticas, fornecendo a eles uma compreensão mais ampla das ameaças, dos riscos potenciais e de seu impacto nos negócios ou na segurança nacional. Os exemplos incluem:

- Os relatórios globais de ameaças cibernéticas detalham as tendências do crime cibernético, as atividades dos estados-nação e os avanços nas capacidades cibernéticas.

- Análise da legislação de segurança cibernética, mudanças de políticas e suas implicações.

- Avaliações de risco de longo prazo para setores ou organizações.

Inteligência tática

A inteligência de ameaças se aprofunda nas táticas, técnicas e procedimentos (TTPs) dos atores de ameaças. É fundamental que as equipes do centro de operações de segurança (SOC) e os responsáveis pela resposta a incidentes entendam como os invasores operam e suas estratégias. Os exemplos incluem:

- Análise detalhada dos padrões e metodologias de ataque usados em ataques cibernéticos recentes.

- Informações sobre grupos de hackers específicos e seus métodos preferidos, como determinados ataques de phishing ou exploits.

- Práticas recomendadas e estratégias defensivas para combater TTPs específicas.

Inteligência operacional

A inteligência de ameaças está relacionada a ameaças e ataques específicos, contínuos ou iminentes. Essa inteligência de ameaças é altamente acionável e, muitas vezes, sensível ao tempo, projetada para ajudar as equipes de SOC a responder às ameaças ativas. Os exemplos incluem:

- Alertas em tempo real sobre campanhas de ataque cibernético em andamento.

- Informações sobre vulnerabilidades recém-descobertas que estão sendo ativamente exploradas na natureza.

- Relatórios de incidentes e detalhamentos de violações de dados ou incidentes de segurança recentes.

Inteligência técnica

A inteligência técnica concentra-se nos detalhes técnicos das ameaças, como indicadores de comprometimento (IoCs), assinaturas de malware e endereços IP. As equipes de TI e segurança usam esse tipo de inteligência para configurar defesas e responder a ameaças técnicas específicas. Os exemplos incluem:

- Valores de hash de arquivos de malware, nomes de domínio maliciosos ou endereços IP associados a atores de ameaça.

- Análise do comportamento do malware, seus vetores de infecção e etapas de correção.

- Atualizações e assinaturas de antivírus e sistemas de prevenção de intrusão para detectar e bloquear ameaças conhecidas.

Aplicações práticas

- A inteligência tática pode incluir detalhes sobre uma nova técnica de phishing, enquanto a inteligência técnica forneceria IoCs como URLs maliciosos ou endereços de e-mail usados na campanha.

- Análise de malware: Os relatórios sobre novas variantes de malware, incluindo seu comportamento, vetores de ataque e impacto, se enquadrariam na inteligência técnica, enquanto a inteligência operacional se concentraria nas campanhas ativas atuais que usam esse malware.

- Tendências emergentes de hacking: A inteligência estratégica ajuda as organizações a entender as implicações mais amplas dessas tendências em sua postura de segurança de longo prazo. Por outro lado, a inteligência tática se concentra em como essas tendências podem ser aplicadas em ataques contra eles.

Esses tipos de inteligência de ameaças capacitam coletivamente as organizações a entender e responder às ameaças cibernéticas em vários níveis. A inteligência estratégica ajuda no planejamento de longo prazo e no desenvolvimento de políticas, a inteligência tática e operacional nas operações diárias de segurança e a inteligência técnica no tratamento de ameaças e incidentes específicos.

Por que as organizações precisam de uma plataforma de inteligência de ameaças (TIP)?

Como os dados de inteligência de ameaças frequentemente vêm de centenas de fontes, a agregação manual dessas informações consome muito tempo. Isso significa que é necessária uma plataforma técnica para lidar com essa tarefa de forma automatizada e inteligente, em vez de depender exclusivamente de analistas humanos.

No passado, as equipes de segurança e de inteligência de ameaças usavam várias ferramentas e processos para coletar e analisar manualmente os dados de inteligência de ameaças de várias fontes, identificar e responder a possíveis ameaças à segurança e compartilhar a inteligência de ameaças com outras partes interessadas (geralmente por e-mail, planilhas ou um portal on-line).

Cada vez mais, essa abordagem não funciona mais porque:

- As empresas coletam grandes quantidades de dados em vários formatos, como STIX/TAXII, JSON, XML, PDF, CSV, e-mail etc.

- A cada ano, o número e o tipo de ameaças à segurança (de atores mal-intencionados, malware, phishing, botnets, ataques de negação de serviço (DDoS), ransomware etc.) aumentam continuamente em escopo e sofisticação.

- Milhões de indicadores de ameaças potenciais são gerados todos os dias.

- As empresas precisam responder a possíveis ameaças à segurança muito mais rapidamente do que antes para evitar danos generalizados.

As equipes de segurança e de inteligência de ameaças são frequentemente inundadas por ruídos e falsos positivos. Como resultado, torna-se um desafio para eles determinar quais dados são os mais relevantes e valiosos para a empresa. Também é difícil para eles distinguir entre ameaças reais e falsas.

Como resultado, eles precisam dedicar mais tempo e esforço para se concentrar nas ameaças que representam um risco genuíno para a organização.

Principais características de uma plataforma de inteligência de ameaças

As plataformas de inteligência de ameaças (TIPs) oferecem uma abordagem em várias camadas para entender e combater as ameaças cibernéticas. Eles analisam e contextualizam as informações sobre ameaças e as integram aos centros de operações de segurança (SOCs) para detectar e mitigar os riscos cibernéticos de forma eficaz.

Os recursos de automação e resposta dessas plataformas simplificam o processo, permitindo uma defesa mais robusta contra possíveis ataques cibernéticos.

As principais características dos TIPs incluem:

- Agregação e integração de dados: As TIPs reúnem dados de várias fontes, incluindo inteligência de código aberto, feeds de fornecedores privados, relatórios do setor, registros de incidentes e muito mais. Essa agregação é fundamental para o desenvolvimento de uma visão ampla do cenário de ameaças.

- Análise de dados: Além da mera coleta de dados, as TIPs analisam essas informações para identificar padrões, anomalias e indicadores de comprometimento (IoCs). Essa análise transforma dados brutos em inteligência acionável.

- Monitoramento e alertas em tempo real: Uma função essencial de uma TIP é o monitoramento de ameaças em tempo real, fornecendo alertas oportunos sobre possíveis incidentes de segurança, o que é crucial para uma resposta rápida a incidentes.

- Contextualização de dados de ameaças: As TIPs geralmente fornecem contexto sobre os dados de ameaças, ajudando as equipes de segurança a entender a relevância de cada inteligência de ameaças para seu ambiente específico.

- Compartilhamento e disseminação: TIPs eficazes facilitam o compartilhamento de inteligência de ameaças entre diferentes departamentos de uma organização e, em alguns casos, com entidades externas para garantir uma resposta coordenada às ameaças.

- Integração com o centro de operações de segurança (SOC): As TIPs geralmente se integram ao SOC de uma organização, fornecendo insumos críticos para os analistas de segurança e auxiliando nos processos de tomada de decisão.

- Automação e resposta: As TIPs avançadas incorporam recursos de automação, permitindo respostas mais rápidas às ameaças identificadas e reduzindo a carga de trabalho manual das equipes de segurança.

Tipos de dados de inteligência de ameaças

Os seguintes tipos de dados são essenciais para suas plataformas de inteligência de ameaças. Eles garantem que as organizações sejam reativas ao lidar com as ameaças à medida que elas ocorrem e proativas ao antecipar e se preparar para possíveis ameaças futuras. Essa abordagem abrangente é fundamental para manter uma postura robusta de segurança cibernética em um cenário digital em constante evolução.

Ao aproveitar esses tipos de dados, as plataformas de inteligência de ameaças permitem que as organizações fiquem à frente na corrida armamentista da segurança cibernética, garantindo um ambiente digital mais seguro e resiliente.

- Indicadores de comprometimento (IoCs):

- Definição: Os IoCs são pontos de dados que sugerem que uma rede ou um sistema pode ter sido violado. Eles servem como bandeiras vermelhas ou pegadas deixadas pelos invasores.

- Exemplos: Os IoCs comuns incluem tráfego de rede de saída incomum, anomalias na atividade de contas de usuários privilegiados, irregularidades de geolocalização, alterações suspeitas no registro ou em arquivos de sistema, endereços IP, URLs e hashes de malware.

- Use: Os IoCs são usados para detectar e investigar violações rapidamente. As equipes de segurança os utilizam para examinar logs e outras fontes de dados para identificar atividades mal-intencionadas.

- Dados táticos:

- Definição: Esse tipo de inteligência de ameaças se concentra nos métodos específicos dos atores de ameaças. Ele detalha os vetores de ataque, incluindo as ferramentas, técnicas e procedimentos (TTPs) usados pelos atacantes.

- Importância: A compreensão dos dados táticos ajuda a configurar os sistemas de segurança (como firewalls e sistemas de detecção de intrusão) para se defender contra métodos de ataque específicos.

- Aplicação: Os profissionais de segurança usam dados táticos para entender e antecipar as técnicas dos invasores, o que lhes permite fortalecer suas defesas contra esses métodos.

- Inteligência estratégica:

- Visão geral: A inteligência estratégica oferece uma visão de alto nível do cenário global de segurança cibernética. Envolve a análise de tendências de longo prazo, motivos e implicações das ameaças cibernéticas.

- Conteúdo: Isso pode incluir insights sobre os aspectos geopolíticos das ameaças cibernéticas, tendências emergentes de ameaças cibernéticas, mudanças nas leis cibernéticas e táticas em evolução dos criminosos cibernéticos.

- Objetivo: Ele ajuda os tomadores de decisão a formular estratégias e políticas de segurança de longo prazo. Ao compreender tendências mais amplas, as organizações podem se antecipar e se preparar para ameaças futuras.

Implementação de uma plataforma de inteligência de ameaças

A implementação de uma plataforma de inteligência de ameaças é um processo estratégico que envolve várias etapas importantes, cada uma delas crucial para garantir a eficácia da plataforma e o alinhamento com as necessidades específicas de segurança de uma organização.

- Avaliação das necessidades específicas de inteligência: Identificar objetivos: As organizações devem primeiro entender seu cenário de ameaças e objetivos de segurança exclusivos. Isso envolve a identificação das ameaças mais relevantes para a organização, dos ativos que correm maior risco e do impacto potencial de diferentes cenários de ameaças. O foco deve ser a detecção, a identificação e a investigação de possíveis ameaças à segurança, ataques e atores de ameaças mal-intencionados.

- Escolhendo a plataforma certa: A seleção de uma plataforma de inteligência de ameaças que complemente e se integre perfeitamente à infraestrutura de segurança existente é vital. A plataforma deve ser capaz de agregar e analisar dados em formatos compatíveis com os sistemas existentes da organização. A plataforma deve ser capaz de lidar com uma variedade de formatos de dados e integrar-se aos sistemas de segurança existentes, como SIEM, firewalls e sistemas de prevenção de intrusão.

- Pessoal de treinamento: É fundamental treinar o pessoal de segurança nos aspectos técnicos da plataforma e na interpretação e ação da inteligência fornecida. Isso envolve compreender o contexto das ameaças e como priorizá-las. É importante fornecer regularmente informações relacionadas a ameaças a várias equipes de uma organização, o que sugere uma abordagem multidisciplinar da inteligência de ameaças.

- Integração da plataforma: A plataforma de inteligência de ameaças deve ser integrada às ferramentas e aos protocolos de segurança existentes. Isso inclui a configuração de fluxos de trabalho para a resposta automatizada e a garantia de que a plataforma aprimore, em vez de complicar, as operações de segurança existentes. As práticas recomendadas incluem a integração de plataformas de inteligência de ameaças em operações de segurança mais amplas, incluindo processos de planejamento, monitoramento, feedback, resposta e correção. A integração também deve oferecer suporte à aplicação automatizada e ao compartilhamento de inteligência de ameaças entre as equipes.

- Avaliação e aprimoramento contínuos: O cenário de ameaças está em constante evolução, assim como a abordagem da inteligência de ameaças. Isso significa avaliar e atualizar regularmente a plataforma de inteligência de ameaças para garantir que ela permaneça eficaz contra ameaças novas e emergentes. A importância de se manter à frente dos atores de ameaças por meio da modernização dos sistemas de segurança e da automação dos processos de segurança, o que envolve aprendizado e adaptação contínuos, não pode ser exagerada.

Perguntas frequentes sobre plataformas de inteligência de ameaças

Um indicador de comprometimento (IoC) é a evidência de que uma ameaça cibernética potencialmente comprometeu seu sistema ou rede. Os exemplos incluem tráfego de rede de saída incomum, endereços IP suspeitos, URLs ou hashes de malware.

Para implementar a inteligência de ameaças, as organizações precisam primeiro identificar suas necessidades específicas de segurança, escolher uma plataforma de inteligência de ameaças compatível, treinar o pessoal para interpretar e usar a inteligência e integrar a plataforma à infraestrutura de segurança existente.

Embora a inteligência de ameaças não possa impedir totalmente os ataques cibernéticos, ela desempenha um papel crucial na mitigação dos mesmos. Ao fornecer insights oportunos e acionáveis, a inteligência de ameaças permite que as organizações detectem possíveis ameaças antecipadamente e respondam rapidamente para minimizar os danos.

Os dados de ameaças são dados brutos relacionados a ameaças, como registros ou informações de fóruns de hackers. A inteligência de ameaças, por outro lado, é um dado refinado e analisado que fornece contexto e informações acionáveis derivadas dos dados de ameaças.

As organizações costumam compartilhar inteligência de ameaças por meio de plataformas de compartilhamento de informações, grupos do setor e parcerias. O compartilhamento de inteligência de ameaças ajuda a entender e mitigar as ameaças de forma mais eficaz em diferentes setores.