O que é autenticação multifator?

A autenticação multifator (MFA) é um método de autenticação de usuários quando eles fazem login em recursos específicos, como aplicativos, contas on-line ou VPNs. Além de um nome de usuário e senha, os usuários devem utilizar pelo menos um método de verificação adicional, se não mais.

O objetivo da autenticação multifator é dificultar o acesso de pessoas não autorizadas a um sistema. Ela está sendo amplamente implementada em requisitos que entendem a necessidade de boas práticas de segurança cibernética, incluindo finanças e até mesmo plataformas de jogos populares, para exigir verificação adicional quando alguém faz login. É consenso geral que a MFA é um elemento básico das boas práticas de segurança cibernética.

Por que a autenticação multifator é importante?

Métodos de ataque como credential harvesting e phishing estão se tornando mais prevalentes no atual cenário de ameaças. Quando um ator de ameaça obtém acesso a um sistema por meio das credenciais de um funcionário, ele pode causar danos imensos ao dar sequência ao ataque inicial com malware, como ransomware ou botnets. Embora o incentivo à boa higiene de segurança e a realização de treinamento obrigatório possam diminuir as chances de as pessoas de uma organização caírem em ataques de phishing e coleta de credenciais, a MFA é outra linha de defesa crucial para manter os atores de ameaças afastados.

A implementação da MFA torna mais difícil para um ator de ameaça acessar o ambiente e os sistemas de informação de uma empresa, mesmo que credenciais como senhas ou PINs tenham sido comprometidas. Essa camada extra de proteção notifica o SOC se uma tentativa de MFA falhar, permitindo que a equipe de segurança identifique lacunas em seu sistema antes que qualquer dano seja causado. Além de aumentar a proteção, a MFA é bastante simples e fácil de usar.

Como funciona a autenticação multifator?

Quando um usuário cria uma conta em algum lugar, ele precisa fornecer várias informações para cumprir os processos de identificação e autenticação, incluindo um nome de usuário e uma senha que representam sua identidade no sistema. O serviço informará ao usuário quais métodos de verificação adicionais (se houver) são necessários para finalizar sua conta.

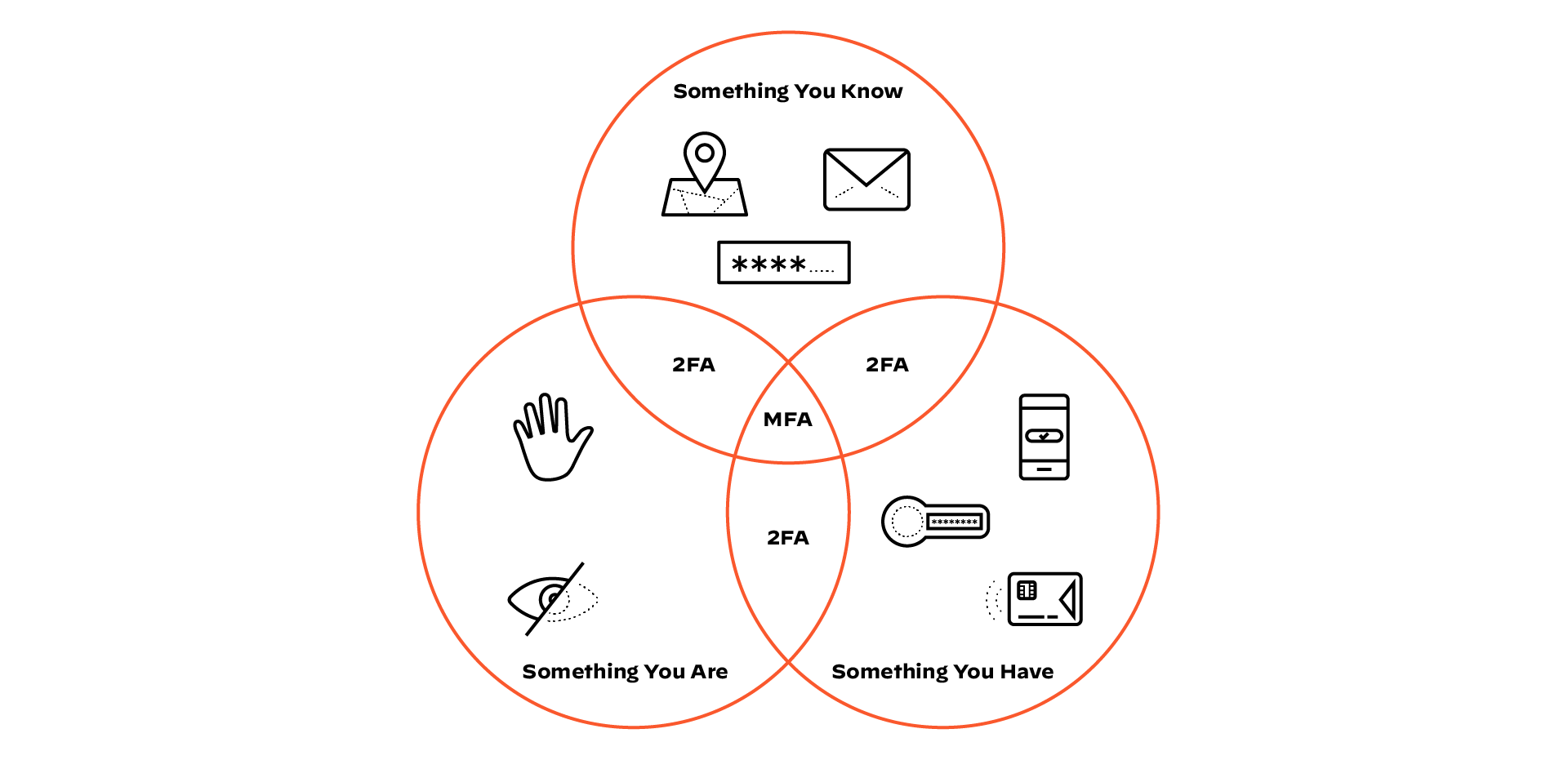

Esses métodos adicionais geralmente consistem em fatores diferentes:

- Algo que o senhor conhece (por exemplo, uma senha, um número de identificação pessoal ou PIN e/ou perguntas de segurança)

- Algo que o senhor tem (por exemplo, um dispositivo móvel, uma conta de e-mail, uma chave de segurança física ou um cartão bancário), e/ou

- Algo que o senhor é (por exemplo, uma identificação biométrica como impressões digitais ou reconhecimento facial)

Quando alguém entrar nesse serviço mais tarde, o sistema solicitará as informações que o usuário enviou quando se inscreveu. Eles só terão acesso ao sistema quando tiverem sido verificados corretamente por meio dos métodos necessários. O fato de esse processo parar nas credenciais ou exigir várias formas de autenticação depende do serviço.

Tipos de autenticação

Embora MFA seja o termo geral para exigir vários fatores de verificação, há termos específicos que são usados para descrever tecnologias ou cenários de autenticação exclusivos, incluindo os seguintes:

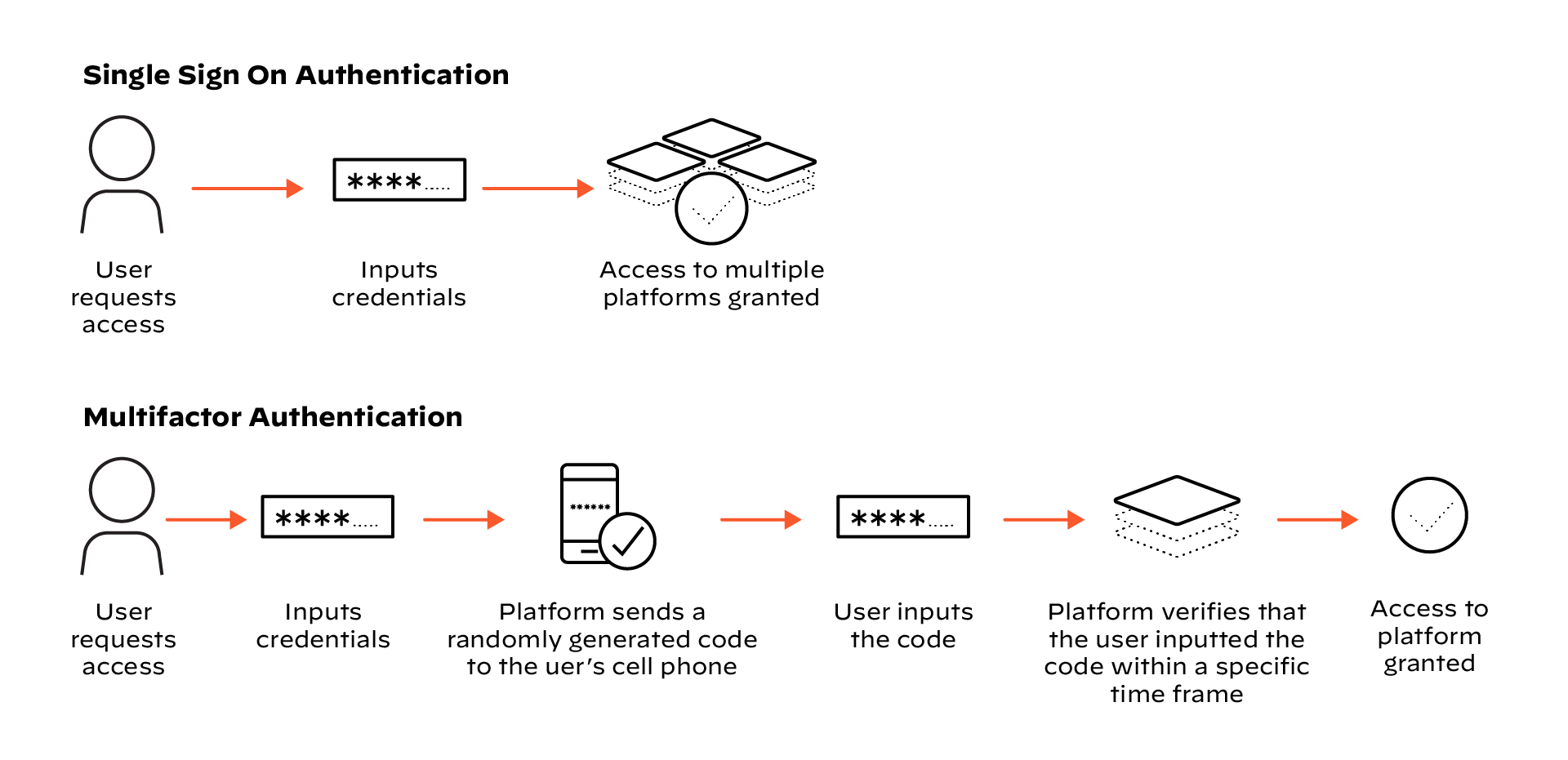

- Logon único (SSO): Geralmente usado com sistemas de gerenciamento de identidade, o SSO permite que um usuário faça login em várias plataformas ou serviços com um único conjunto de credenciais.

- Autenticação de dois fatores (2FA): Requer exatamente duas formas de autenticação para que um usuário acesse um sistema.

- Autenticação em banda: Um serviço ou plataforma contém um canal de autenticação para que os usuários façam login diretamente.

- Autenticação fora de banda: Uma empresa usa um canal de comunicação diferente para autenticar seus usuários.

- Autenticação multifator: A MFA exige três ou mais formas de autenticação para que um usuário acesse um sistema.

- Autenticação multifator adaptável (AMFA): Com a autenticação baseada em risco (RBA), o AMFA verifica a identidade do usuário analisando informações como função, local, dispositivo e muito mais.

A plataforma ou o serviço que o usuário está acessando determina o tipo de autenticação a ser usado e quais métodos estão ativados.

Métodos de verificação

Há muitas maneiras de os usuários verificarem sua identidade, e a lista está crescendo. Alguns formatos comuns incluem:

- PIN: Um código de quatro a 10 dígitos criado quando o usuário se inscreve no serviço ou na plataforma.

- Questões de segurança: Os usuários escolherão e responderão a essas perguntas quando criarem suas contas e, em seguida, responderão a uma ou mais perguntas quando fizerem login.

- Verificar informações pessoais: Digitar novamente ou verificar o número do telefone celular, o endereço de e-mail ou o endereço físico associado à conta.

- Cartões inteligentes: Um cartão com um chip de circuito integrado incorporado, como um cartão de débito/crédito.

- Baseado em token: Um usuário deve enviar um código aleatório que é gerado quando ele insere suas credenciais. Esse código pode ser enviado para o dispositivo móvel, e-mail ou gerado em um aplicativo autenticador que o usuário baixa ou até mesmo em um dispositivo físico que é enviado a ele.

- Biometria: Métodos como leitura de impressões digitais, reconhecimento facial e outros podem ajudar os usuários a verificar sua identidade.

Muitas pessoas podem identificar o uso desses métodos em seu dia a dia, quer estejam focadas em segurança cibernética ou não. O MFA está se tornando uma parte mais comum - e mais integral - da sociedade de muitas maneiras diferentes.

Exemplos de autenticação

A autenticação multifator tornou-se muito comum; usuários de todos os tipos de plataformas e setores têm usado a MFA sem nem mesmo saber!

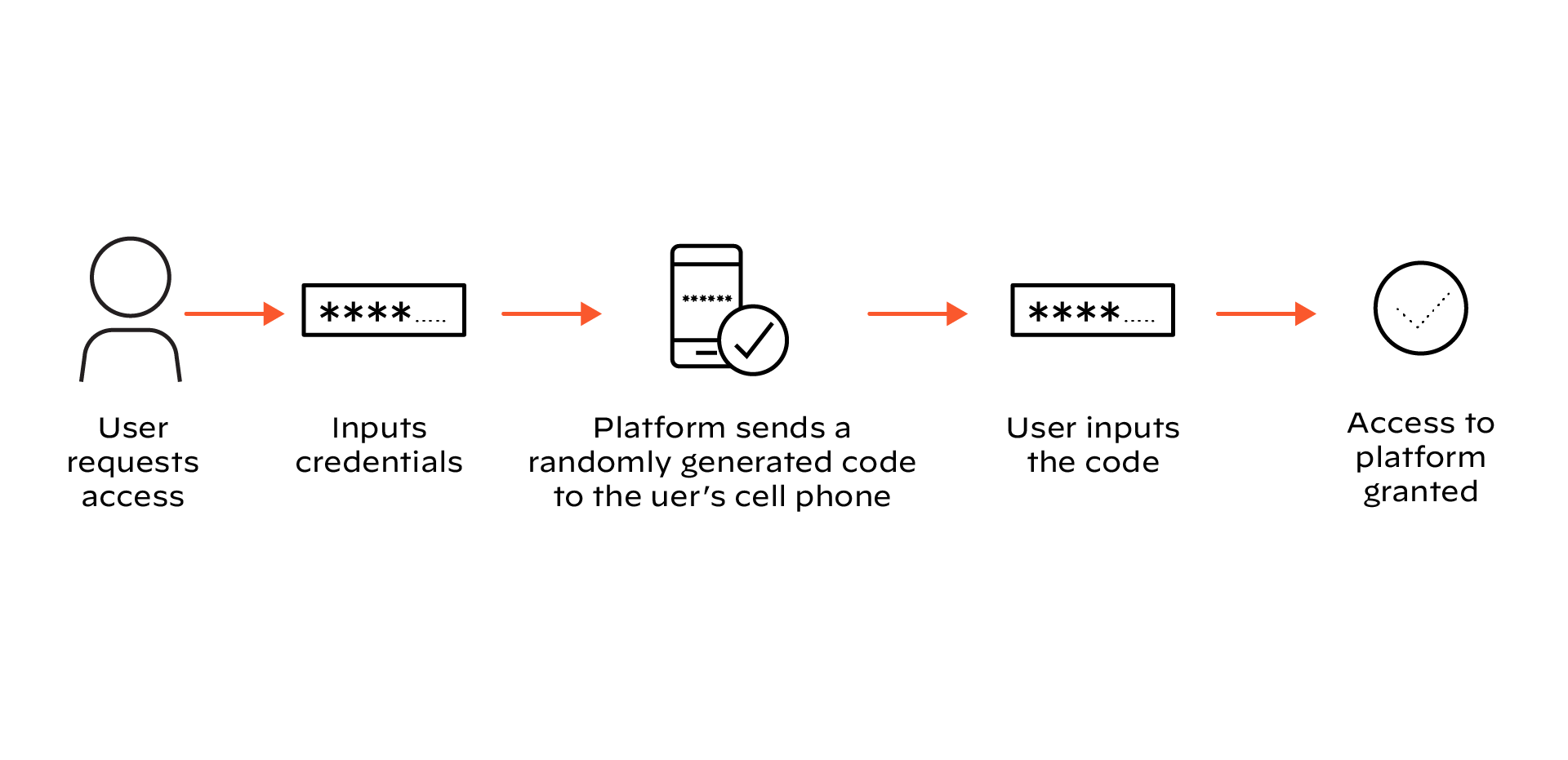

Muitos serviços usam a 2FA quando alguém faz login em sua plataforma on-line. Depois que alguém enviar suas credenciais de login, a plataforma gerará aleatoriamente um código enviado a ele por meio de um telefone ou endereço de e-mail identificado quando o usuário se inscreveu originalmente. Em seguida, o usuário insere esse código na plataforma para obter acesso seguro.

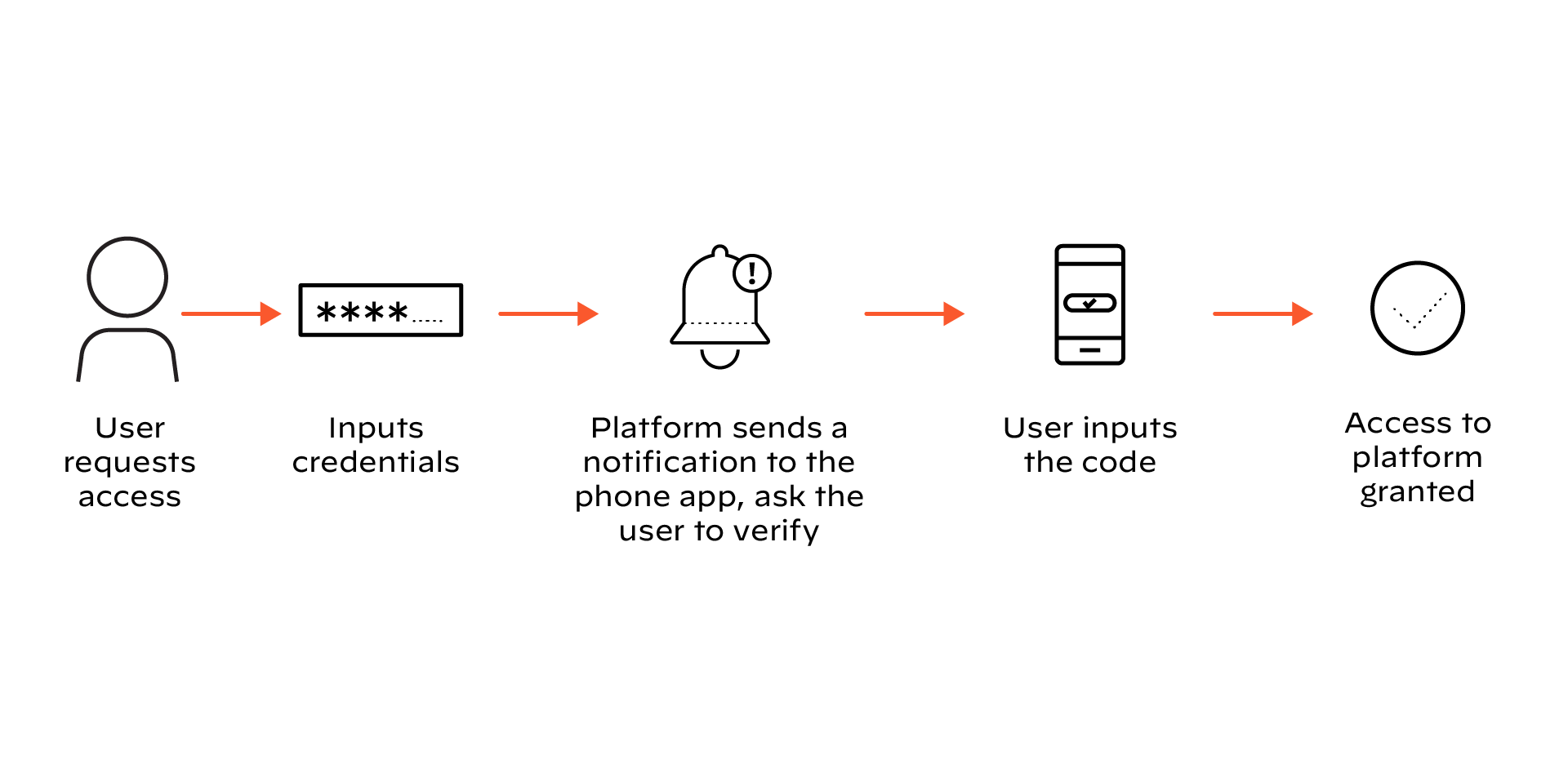

Outro exemplo de autenticação vem das empresas de gerenciamento de identidade e acesso (IAM) que fornecem métodos de autenticação B2B. Os usuários terão que criar uma conta com a empresa terceirizada e fazer o download de um aplicativo complementar para seus dispositivos móveis. Ao fazer login no sistema, a plataforma envia uma notificação para o aplicativo e solicita que o usuário verifique se está fazendo login. Esse exemplo de autenticação fora de banda é muito comum no cenário de trabalho atual.

Um dos melhores métodos de proteção diária é a autenticação multifator, mas isso não significa que ela seja impenetrável.

A MFA pode ser hackeada ou contornada?

Embora a MFA reduza bastante a probabilidade de um ataque bem-sucedido, ela ainda pode ser contornada de várias maneiras. Isso é possível por meio de ataques de phishing, malware e meddler-in-the-middle. Às vezes, é até mesmo erro do usuário - ocasionalmente, os usuários habilitam solicitações de autenticação mesmo sem saber sua origem. Eles simplesmente presumirão que a solicitação é proveniente de um processo em segundo plano ou que esqueceram que haviam solicitado acesso.

Mesmo que a MFA não seja um plano de defesa concreto por si só, ela deve ser implementada em um sistema. Para obter proteção adicional, os SOCs podem procurar soluções de proteção de endpoint , como o Cortex XDR , ou soluções SOAR , como o Cortex XSOAR , para identificar possíveis violações e automatizar as respostas.