-

- Por que o registro em log do SIEM é importante para a segurança de TI?

- SIEM vs. gerenciamento de registros: Entendendo as diferenças

- Principais componentes dos registros do SIEM

- A mecânica do registro em log do SIEM

- Práticas recomendadas de registro em log do SIEM

- Desafios e soluções de registro de SIEM

- Perguntas frequentes sobre registro em log do SIEM

Tabela de conteúdo

-

O que é SIEM?

- Como o SIEM funciona

- Principais funções e benefícios do SIEM

- O papel da IA e do ML no SIEM

- Integração do SIEM

- Casos de uso do SIEM

- Como escolher uma solução SIEM

- Práticas recomendadas para implementação de SIEM

- SIEM versus outras soluções de segurança

- O que é o SIEM em nuvem?

- A evolução do SIEM

- O futuro do SIEM

- Perguntas frequentes sobre SIEM

-

O que é UEBA (User and Entity Behavior Analytics)?

- Como funciona o UEBA

- Benefícios da implementação do UEBA

- Exemplos de UEBA

- Casos de uso comuns para o UEBA

- Desafios e considerações na implantação do UEBA

- Diversas ameaças abordadas pelo UEBA

- Integração do UEBA e do XDR

- UEBA x NTA

- UEBA vs SIEM

- UEBA x IAM

- Tendências e desenvolvimentos futuros na UEBA

- Escolhendo as soluções UEBA certas

- FAQs da UEBA

- O que é o gerenciamento de eventos de segurança (SEM)?

O que é o registro em log do SIEM?

Tabela de conteúdo

O gerenciamento de informações e eventos de segurança (SIEM) é uma solução abrangente em segurança cibernética. Ele combina o gerenciamento de informações de segurança (SIM) e o gerenciamento de eventos de segurança (SEM) para fornecer análise em tempo real de alertas de segurança gerados por aplicativos e hardware de rede.

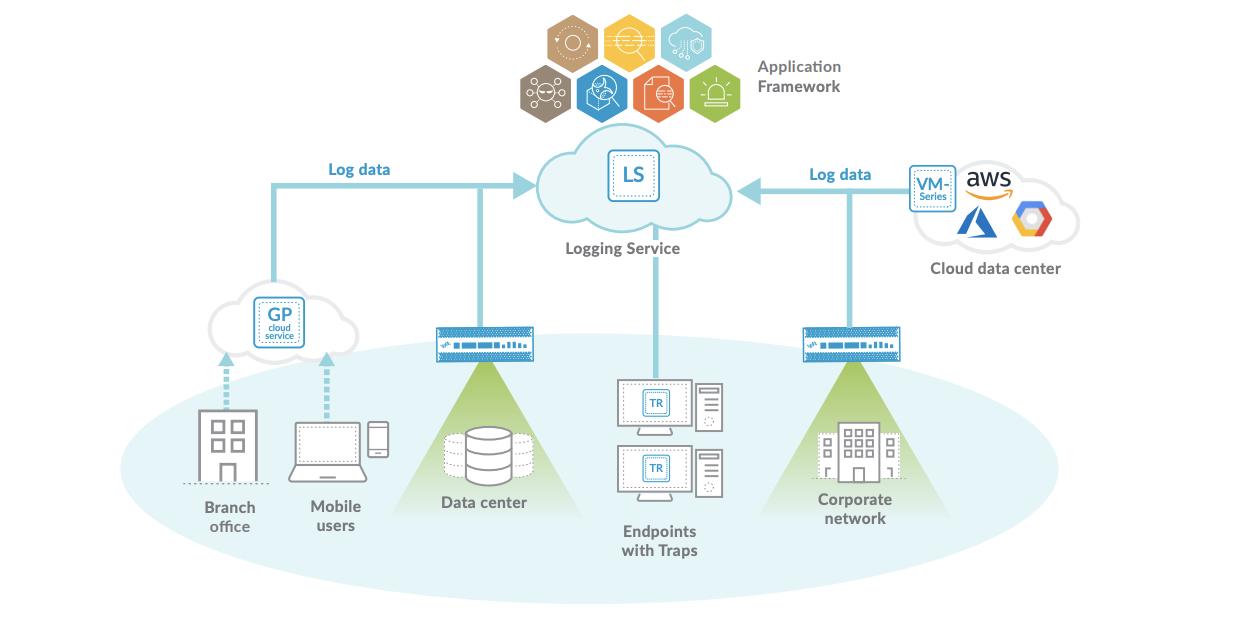

Os sistemas SIEM coletam e agregam dados de log gerados em toda a infraestrutura tecnológica de uma organização, desde sistemas host e aplicativos até dispositivos de rede e segurança, como firewalls e filtros antivírus.

O registro de SIEM está no centro dos recursos do SIEM, um elemento crucial que transforma dados brutos em insights mensuráveis, aprimorando as medidas e estratégias de segurança. O registro de SIEM coleta, agrega e analisa dados de registro de diversas fontes na infraestrutura de TI de uma organização. Esse processo transforma o SIEM em uma plataforma centralizada, permitindo que os analistas de segurança analisem uma grande quantidade de dados para identificar possíveis ameaças à segurança e responder de forma eficaz.

Por que o registro em log do SIEM é importante para a segurança de TI?

A plataforma SIEM é um componente central de muitos programas de segurança tradicionais que analisam qualquer número e tipo de arquivos de registro para identificar incidentes de segurança ou ameaças emergentes. Esse recurso o diferencia de ferramentas de segurança como EDR (endpoint detection and response).

Os fornecedores de SIEM geralmente oferecem funcionalidades adicionais, como UEBA (análise de comportamento de usuários e entidades) e ações de resposta via SOAR (orquestração, automação e resposta de segurança) como complementos. Com o registro avançado do SIEM, as equipes de segurança podem detectar e alertar atividades suspeitas, analisar o comportamento do usuário para identificar anomalias e ter visibilidade centralizada dos eventos de segurança em toda a organização.

O SIEM monitora as atividades relacionadas à segurança, como logins de usuários, acesso a arquivos e alterações em arquivos críticos do sistema, que são capturados como dados de log. Em seguida, o software aplica algoritmos de análise e correlação a esses dados para identificar possíveis incidentes ou ameaças à segurança.

SIEM vs. gerenciamento de registros: Entendendo as diferenças

Embora o SIEM e o gerenciamento de logs tradicional envolvam a coleta e o armazenamento de dados de logs, o SIEM vai além. Ele combina dados de log com informações contextuais adicionais, permitindo mais análises e detecção de ameaças em tempo real, um recurso normalmente ausente nos sistemas básicos de gerenciamento de logs.

Gerenciamento de registros

Um sistema de gerenciamento de logs coleta, armazena e, às vezes, analisa dados de logs gerados por vários sistemas, aplicativos e dispositivos em uma infraestrutura de TI.

O gerenciamento de logs agrega logs de diferentes fontes, organizando-os em um local centralizado, e normalmente envolve tarefas como retenção, arquivamento e funcionalidades básicas de pesquisa. Os sistemas de gerenciamento de logs são um repositório onde os analistas de segurança podem acessar e analisar os logs conforme necessário. Ainda assim, eles geralmente não fornecem análise de segurança automatizada ou detecção de ameaças em tempo real.

Gerenciamento de SIEM

As ferramentas SIEM aprimoram o gerenciamento de registros, permitindo a análise e a correlação em tempo real dos eventos de segurança. Essas ferramentas coletam dados de registro de várias fontes e usam técnicas de análise e correlação com foco em segurança para identificar padrões, anomalias e possíveis incidentes de segurança.

Os sistemas SIEM incluem integração de inteligência de ameaças de fontes internas e externas, alertas, fluxos de trabalho de resposta a incidentes e relatórios de conformidade. Eles oferecem uma visão mais abrangente da postura de segurança de uma organização, correlacionando dados de várias fontes para identificar e responder às ameaças à segurança de forma eficaz.

O gerenciamento de logs concentra-se mais na coleta e no armazenamento de logs, enquanto o SIEM integra esses dados para fornecer monitoramento de segurança em tempo real, detecção de ameaças e recursos de resposta a incidentes. As soluções SIEM geralmente abrangem o gerenciamento de logs como um componente principal, mas vão além dele para oferecer funcionalidades avançadas de segurança.

Diferenças entre SIEM e Syslog

O Syslog é um protocolo usado para enviar mensagens de registro em uma rede. É um protocolo padrão que muitos dispositivos e sistemas (como roteadores, switches, servidores, firewalls etc.) usam para gerar e transmitir dados de registro. As mensagens do Syslog contêm informações sobre eventos, erros ou atividades desses dispositivos e aplicativos.

As mensagens do Syslog podem ser coletadas e enviadas para um local centralizado (como um servidor Syslog ou um sistema SIEM) para armazenamento, análise e monitoramento. No entanto, o syslog não analisa nem faz correlação com esses logs; ele é principalmente um método de transporte de logs.

Principais componentes dos registros do SIEM

Os componentes críticos dos logs do SIEM são os elementos de dados fundamentais que esses sistemas coletam e analisam para identificar e responder a incidentes de segurança. Esses componentes incluem:

- Carimbos de data e hora: Cada entrada de registro é marcada com um carimbo de data e hora, indicando quando o evento ocorreu. Isso é crucial para a análise cronológica e a correlação de eventos em diferentes sistemas.

- Informações de origem e destino: Os registros contêm detalhes sobre a fonte (onde o evento se originou) e o destino (o alvo do evento). Essas informações são vitais para a segurança da rede, para rastrear o fluxo de dados e identificar possíveis ameaças externas.

- Informações do usuário: Os logs geralmente incluem informações do usuário, como nomes de usuário ou IDs de conta, especialmente para eventos de controle de acesso e autenticação. Isso ajuda a identificar quais usuários estiveram envolvidos em eventos específicos.

- Tipo de evento: Especifica a natureza do evento registrado no log, como uma tentativa de login, acesso a arquivos, aviso do sistema, mensagens de erro ou conexões de rede.

- Ação tomada: Se o evento acionou uma resposta, isso é registrado no log. Por exemplo, se uma tentativa de acesso foi permitida ou negada ou se um erro acionou uma resposta específica do sistema.

- Recurso acessado: Particularmente no contexto do controle de acesso e do monitoramento da integridade dos arquivos, os logs detalham quais recursos (como arquivos, bancos de dados ou aplicativos) foram acessados.

- Nível de gravidade: Muitos sistemas SIEM classificam os eventos por nível de gravidade, ajudando a priorizar as respostas. Por exemplo, uma tentativa de login fracassada pode ter uma gravidade mais baixa, enquanto a detecção de malware teria uma gravidade alta.

- Códigos de status: Esses códigos fornecem pontos de referência rápidos para entender o resultado de um evento, como processos bem-sucedidos ou fracassados.

- Dados transferidos: No caso de eventos de segurança de rede, a quantidade de dados transferidos durante um incidente pode ser um indicador importante da natureza e da gravidade do evento.

- Informações contextuais adicionais: Os sistemas SIEM avançados podem adicionar mais contexto aos logs, como dados de geolocalização, alterações na configuração do sistema ou correlação com bancos de dados de ameaças conhecidas.

Esses componentes fornecem uma visão abrangente dos eventos de segurança na infraestrutura de TI de uma organização, permitindo o monitoramento, a análise e a resposta eficazes a possíveis incidentes de segurança.

A mecânica do registro em log do SIEM

Compreender a mecânica subjacente do registro de SIEM é fundamental para avaliar seu valor na segurança cibernética. Esta seção se aprofunda nos principais processos envolvidos no SIEM Logging, desde a coleta de dados até a geração de alertas e relatórios.

Coleta de dados

O registro de SIEM é um processo crucial que ajuda as organizações a monitorar e proteger efetivamente sua infraestrutura de TI. O processo de registro de SIEM começa com a coleta de dados. Todos os elementos da infraestrutura de TI de uma organização, de firewalls a aplicativos, contribuem com logs, que fornecem uma visão composta da integridade e da segurança da rede.

Normalização de dados

Depois que os dados são coletados, a próxima etapa é a normalização dos dados. Esse processo vital envolve a padronização de formatos de registros diferentes em uma estrutura unificada. A normalização de dados facilita a análise e a comparação de logs, o que é crucial para identificar padrões e anomalias.

Detecção e correlação

A próxima etapa é a detecção e a correlação. É aqui que as ferramentas SIEM demonstram sua capacidade de identificar padrões e anomalias nos dados normalizados. A detecção precoce de possíveis incidentes de segurança é crucial; esse estágio ajuda a atingir esse objetivo. Essa etapa é fundamental para a detecção precoce de possíveis incidentes de segurança.

Alertas e relatórios

Por fim, os sistemas SIEM geram alertas e relatórios. A geração de alertas e relatórios é a peça final do quebra-cabeça. Os sistemas SIEM notificam as equipes sobre ameaças imediatas e ajudam na conformidade e na análise mais profunda da segurança por meio de relatórios abrangentes. Os relatórios gerados pelos sistemas SIEM são particularmente úteis para identificar tendências e padrões, o que pode ajudar as organizações a melhorar sua postura geral de segurança. Os sistemas SIEM notificam as equipes sobre ameaças imediatas e ajudam na conformidade e na análise mais profunda da segurança por meio de relatórios abrangentes.

Práticas recomendadas de registro em log do SIEM

As práticas recomendadas para o registro de SIEM são essenciais para maximizar a eficácia dos sistemas SIEM. Essas práticas ajudam a garantir que as ferramentas SIEM coletem e analisem dados com eficiência e contribuam para melhorar as posturas de segurança das organizações. Aqui estão algumas das principais práticas recomendadas:

- Coleta seletiva de dados: Selecione cuidadosamente as fontes de dados para monitorar e coletar logs, concentrando-se naquelas mais relevantes para as necessidades de segurança da sua organização. Essa abordagem direcionada ajuda a utilizar com eficiência os recursos do SIEM e a reduzir o ruído de dados irrelevantes.

- Normalização de dados: Normalize os dados de registro em um formato consistente. Essa padronização é crucial para a análise prática, permitindo uma correlação mais direta e a comparação de dados de diferentes fontes.

- Monitoramento e análise em tempo real: Configure sistemas SIEM para monitoramento e análise em tempo real para permitir a detecção e a resposta imediatas a possíveis incidentes de segurança.

- Correlação de eventos: Empregar algoritmos sofisticados para correlação de eventos. Isso envolve a análise de padrões e relacionamentos nos dados de registro para identificar possíveis ameaças à segurança.

- Atualizações e manutenção regulares: Atualize e mantenha seu sistema SIEM regularmente. Isso inclui a atualização de regras e assinaturas, a aplicação de patches no software e a garantia de que o sistema esteja ajustado para se adaptar ao cenário de segurança em evolução.

- Alinhamento da conformidade e da regulamentação: Certifique-se de que as práticas de registro do SIEM estejam alinhadas com os requisitos e as normas de conformidade relevantes, que podem ditar tipos de dados específicos a serem coletados e retidos.

- Análise do comportamento do usuário e da entidade (UEBA): Implementar a UEBA para detectar anomalias e possíveis ameaças com base em desvios dos padrões de comportamento estabelecidos.

- Gerenciamento eficaz de armazenamento: Gerencie o armazenamento de dados de registro de forma eficiente, considerando a segurança e a escalabilidade das soluções de armazenamento.

- Revisão e auditoria regulares: Revisar e auditar periodicamente o sistema SIEM e seus registros para garantir o funcionamento adequado e identificar áreas de melhoria.

- Treinamento e conscientização: Certifique-se de que sua equipe esteja treinada e ciente do uso eficaz do sistema SIEM. Isso inclui a compreensão dos recursos do sistema e a interpretação e resposta aos alertas que ele gera.

- Integração com outras ferramentas de segurança: Integrar o SIEM com outras ferramentas e sistemas de segurança para uma abordagem de segurança mais abrangente. Isso pode melhorar a visibilidade geral e os recursos de detecção de ameaças.

Desafios e soluções de registro de SIEM

O gerenciamento de logs do SIEM traz desafios, e enfrentá-los de forma eficaz é fundamental para manter uma postura robusta de segurança cibernética. Aqui está uma visão ampliada dos obstáculos comuns no registro de SIEM e como superá-los:

| Problema | Soluções |

|---|---|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

A implementação do registro de SIEM geralmente exige que as equipes de segurança trabalhem com as complexidades da integração de diversas fontes e formatos de dados e do gerenciamento de um grande volume de registros gerados na rede. Também é essencial garantir a qualidade e a precisão dos dados de registro, descobrindo falsos positivos ou negativos. Essas etapas para a implementação do registro de SIEM dependem de pessoal qualificado para configurar, manter e analisar o sistema SIEM de forma eficaz.

O registro de SIEM é fundamental para atender aos requisitos de conformidade regulatória, pois fornece uma plataforma centralizada para coletar, armazenar e analisar registros de vários sistemas e aplicativos. Ele ajuda a demonstrar a adesão aos regulamentos, mantendo uma trilha de auditoria abrangente, permitindo fácil acesso aos dados de registro histórico para fins de auditorias de conformidade e relatórios. Recursos como políticas de retenção de logs, controles de acesso e monitoramento em tempo real ajudam as organizações a se alinharem aos padrões do setor e às estruturas regulatórias, como PCI DSS, HIPAA, GDPR etc.

O registro de SIEM é uma parte crucial das medidas proativas de segurança. As organizações podem detectar proativamente possíveis ameaças antes que elas aumentem, permitindo que as equipes de segurança analisem dados históricos e identifiquem padrões ou tendências em eventos de segurança. O registro de SIEM permite a criação de linhas de base de segurança e o estabelecimento de regras de detecção de anomalias, possibilitando a identificação de comportamentos suspeitos ou desvios das atividades cotidianas. Essa abordagem proativa ajuda a lidar preventivamente com as vulnerabilidades de segurança e a reduzir a probabilidade de ataques cibernéticos bem-sucedidos.