Relatório de resposta a incidentes - 2026

Relatório

global

de resposta

a incidentes de 2026

Relatório

global

de resposta

a incidentes de 2026

Observamos quatro grandes tendências que moldarão o cenário de ameaças em 2026.

Primeiro, a IA se tornou um multiplicador de força para os atores de ameaça. Ela comprime o ciclo de vida do ataque, do acesso ao impacto, ao mesmo tempo em que introduz novos vetores. Essa mudança de velocidade é mensurável: em 2025, as velocidades de exfiltração nos ataques mais rápidos quadruplicaram.

Segundo, a identidade tornou-se o caminho mais confiável para o sucesso do atacante. Fragilidades relacionadas à identidade desempenharam papel material em quase 90% das investigações conduzidas pela Unit 42. Os atacantes estão cada vez mais “fazendo login” com credenciais e tokens roubados, explorando ambientes de identidade fragmentados para escalar privilégios e realizar movimentação lateral.

Terceiro, o risco da cadeia de suprimentos de software se expandiu além do código vulnerável, para o uso indevido da conectividade confiável. Os atacantes exploram integrações de software como serviço (SaaS), ferramentas de fornecedores e dependências de aplicações para contornar perímetros em escala. Isso desloca o impacto de um comprometimento isolado para uma disrupção operacional generalizada.

Quarto, atores patrocinados por Estados-nação estão adaptando táticas de furtividade e persistência aos ambientes corporativos modernos. Esses atores dependem cada vez mais da infiltração orientada por personas (empregos falsos, identidades sintéticas) e do comprometimento mais profundo da infraestrutura principal e das plataformas de virtualização, com os primeiros sinais de técnicas de negociação habilitadas por IA usadas para reforçar esses pontos de apoio.

Embora cada uma dessas quatro tendências represente um desafio, o sucesso do atacante raramente é determinado por um único vetor de ataque. Em mais de 750 engajamentos de resposta a incidentes (RI), 87% das intrusões envolveram atividade em múltiplas superfícies de ataque. Isso significa que as equipes de defesa precisam proteger endpoints, redes, infraestrutura em nuvem, aplicações SaaS e identidade de forma integrada. Além disso, quase metade (48%) envolveu atividade baseada em navegador, refletindo a frequência com que os ataques se cruzam com fluxos de trabalho rotineiros como e-mail, acesso da Web e uso diário de SaaS.

A maioria das violações foi viabilizada por exposição, não por sofisticação do atacante. Em mais de 90% das violações, lacunas evitáveis habilitaram materialmente a intrusão: visibilidade limitada, controles aplicados de forma inconsistente ou confiança excessiva em identidade. Essas condições atrasaram a detecção, criaram caminhos para movimentação lateral e ampliaram o impacto após a obtenção de acesso.

Líderes de segurança precisam fechar as lacunas das quais os atacantes dependem. Primeiro, reduzir a exposição protegendo o ecossistema de aplicações, incluindo dependências e integrações de terceiros, e reforçando o navegador, onde muitas intrusões agora começam. Em paralelo, reduzir a área de impacto avançando de zero trust e fortalecendo o gerenciamento de identidade e acesso (IAM), removendo confiança excessiva e limitando a movimentação lateral. Por fim, como a última linha de defesa, garantir que o centro de operações de segurança (SOC) consiga detectar e conter ameaças em velocidade de máquina por meio da consolidação de telemetria e da automação de resposta.

Em 2025, a Unit 42 respondeu a mais de 750 grandes incidentes cibernéticos. Nossas equipes trabalharam com grandes organizações que enfrentaram extorsão, invasões de rede, roubo de dados e ameaças persistentes avançadas. Os alvos abrangeram todos os principais setores e mais de 50 países. Em cada caso, a situação havia se agravado a ponto de o SOC solicitar reforços.

Quando recebemos essa chamada, nossos profissionais de resposta a incidentes agem rapidamente para investigar, conter e erradicar a ameaça. Ajudamos as organizações a determinar o que aconteceu, restaurar as operações e reduzir o risco de recorrência, fortalecendo os controles, a visibilidade e a resiliência.

Cada intrusão conta uma história: o que o atacante visou, como obteve acesso, como a atividade escalou e o que poderia tê-la interrompido mais cedo. Em conjunto, essas histórias tornam-se tendências e fornecem um insight sobre o cenário global de ameaças. Elas mostram o que está mudando na estratégia adversária, os erros recorrentes que as organizações cometem e, principalmente, o que as equipes de defesa podem fazer para manter suas organizações seguras. Este relatório resume essas lições.

Ao longo do último ano, a velocidade dos ataques continuou a acelerar. Os atacantes ainda estão nos estágios iniciais de adoção de estratégia habilitado por IA, mas seu impacto já é visível. A IA reduz o atrito em operações de reconhecimento, engenharia social, criação de scripts, solução de problemas e extorsão. Ela possibilita a maior escala e o lançamento simultâneo de múltiplos ataques. O resultado é uma janela cada vez menor para detecção e contenção, na qual o que ocorre nos primeiros minutos após o acesso inicial pode determinar se um incidente se tornará uma violação.

Ao mesmo tempo, a maioria das violações ainda segue caminhos conhecidos. E é por isso que nossa conclusão mais importante permanece inalterada: a segurança é solucionável. Em mais de 90% dos incidentes, as configurações incorretas ou os lapsos na cobertura de segurança possibilitaram materialmente a invasão. Os atacantes estão se adaptando, mas geralmente obtêm sucesso explorando lacunas evitáveis — implantação inconsistente de controles, telemetria incompleta, confiança excessiva em identidade e conectividade de terceiros não gerenciada em ambientes de SaaS e nuvem.

Este relatório está organizado como um guia prático para o cenário atual de ameaças:

Ameaças e tendências emergentes: Como a técnica dos atacantes está evoluindo — IA como multiplicador de força, identidade como o caminho mais confiável para o sucesso, expansão do risco na cadeia de suprimentos por meio de conectividade confiável e evolução das táticas de Estados-nação.

Por dentro da intrusão: Uma visão agregada das táticas, técnicas e procedimentos observados nas investigações conduzidas pela Unit 42 — o que os atacantes visam, como entram, com que rapidez se movem e quais impactos geram.

Recomendações para os defensores: Medidas concretas para fechar as lacunas que permitem o comprometimento, restringir a área de impacto e construir capacidade de resposta rápida o suficiente para interromper incidentes antes que escalem.

A Unit 42 opera 24 horas por dia, 7 dias por semana, para proteger o mundo digital contra ameaças cibernéticas. O objetivo deste relatório é simples: transformar o que aprendemos na linha de frente em decisões que interrompam incidentes antes que se tornem violações.

Vice-presidente sênior de consultoria e inteligência de ameaças

Unit 42

A IA está mudando a economia das invasões. Ela aumenta a velocidade, a escala e a eficácia dos atacantes, ao mesmo tempo em que abre vetores de ataque inteiramente novos.

Embora grande parte dessa atividade ocorra em infraestrutura adversária — além da nossa capacidade de observação direta — as investigações e pesquisas conduzidas pela Unit 42 revelam uma mudança clara. Em 2025, atores de ameaça passaram da experimentação para o uso operacional rotineiro. A IA não é um “botão mágico” para atacantes, mas é um redutor massivo de atrito. Ela permite que atores de ameaça se movam mais rápido, iterem com maior frequência e operem com menos restrições humanas.

A IA comprime o ciclo de vida do ataque e reduz o esforço manual necessário para operar em vários alvos.

Exploração mais rápida de vulnerabilidades: A janela entre a divulgação e a exploração continua a diminuir. Atores de ameaça estão automatizando o ciclo “monitorar → comparar → testar → operacionalizar”. A pesquisa da Unit 42 constatou que os atacantes começam a procurar vulnerabilidades recém-descobertas 15 minutos após o anúncio de uma CVE. Tentativas de exploração frequentemente começam antes mesmo de muitas equipes de segurança concluírem a leitura do aviso de vulnerabilidade.

Alvos paralelizados: O tempo do operador deixou de ser uma restrição significativa. Fluxos de trabalho assistidos por IA permitem que agentes executem reconhecimento e tentativas de acesso inicial contra centenas de alvos em paralelo, concentrando esforços onde encontram sinais de fraqueza.

Ransomware em escala: Observamos agentes utilizando a IA para reduzir o trabalho manual durante a implantação (geração de scripts, padronização) e durante a extorsão (consistência de mensagens). A mudança não é que o ransomware seja novo, mas sim que o tempo do operador necessário para executá-lo em escala está diminuindo.

Em uma investigação de ransomware, a Unit 42 recuperou scripts operacionais usados para implantar cargas úteis, coordenar movimentação lateral e degradar controles de segurança em escala. Diversos elementos eram consistentes com o desenvolvimento assistido por IA, incluindo comentários excessivamente detalhados, variantes padronizadas e lógica de contingência orientada à eficiência. O efeito líquido foi uma execução quase mecanizada em centenas de sistemas, comprimindo o tempo e o esforço normalmente exigidos para preparar uma implantação multifásica.

Em um caso de extorsão, os negociadores da Unit 42 observaram respostas incomumente consistentes em tom, gramática, cadência e tempo de resposta ao longo das trocas. Esses padrões são consistentes com as mensagens modeladas ou assistidas por IA. Até mesmo a automação parcial é importante: ela permite que os atores realizem mais negociações simultâneas e apliquem uma pressão mais disciplinada, sem precisar de um operador humano em cada linha.

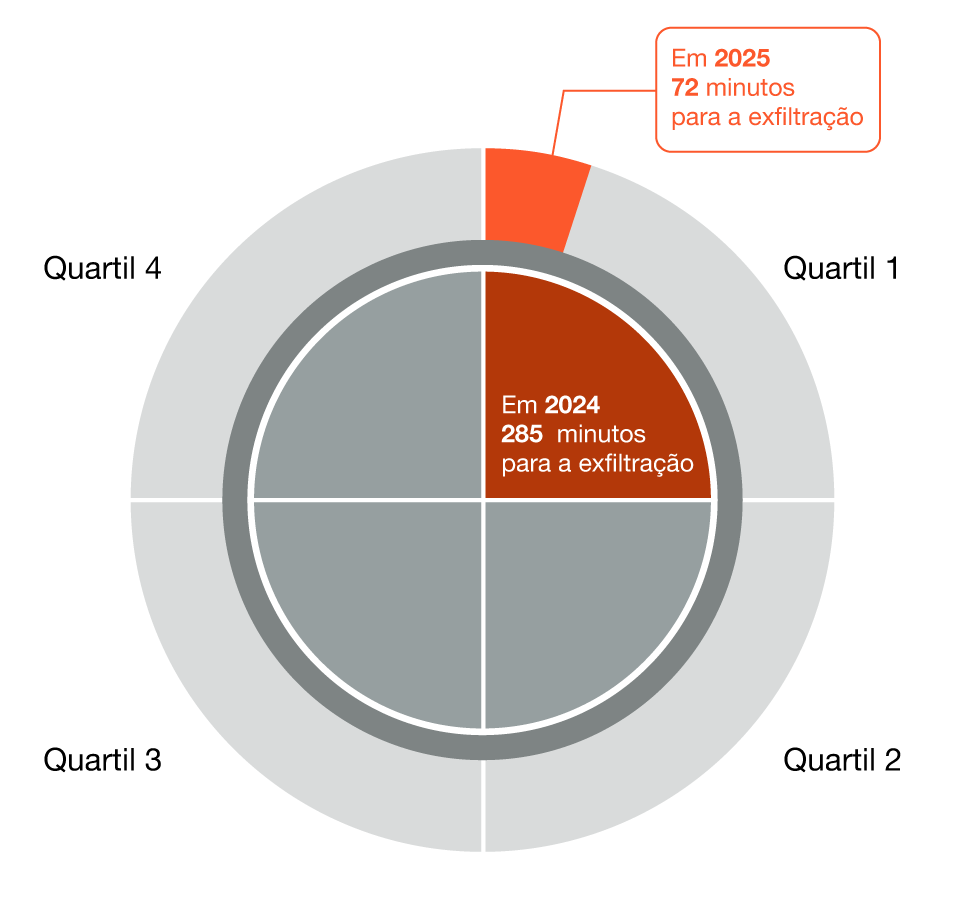

O que isso significa em termos de tempo até o impacto: No ano passado, a Unit 42 simulou um ataque assistido por IA que reduziu o tempo de exfiltração para 25 minutos. Os dados reais de RI refletem essa aceleração: os 25% de intrusões mais rápidas alcançaram a exfiltração em 1,2 hora, abaixo das 4,8 horas do ano anterior.

A IA está elevando a taxa de sucesso de técnicas de ataque já conhecidas.

Engenharia social hiperpersonalizada: Já passamos da fase de "phishing com gramática melhor". Atores conseguem automatizar a coleta de inteligência de código aberto (OSINT), incluindo contexto profissional e organizacional, para criar iscas alinhadas ao papel e aos relacionamentos do alvo.

Identidades sintéticas: Atores de ameaça, como Muddled Libra e operadores associados a trabalhadores de TI da Coreia do Norte, utilizam cada vez mais técnicas de deepfake para roubar credenciais e superar fluxos de contratação remota.

Desenvolvimento de malware: Na campanha Shai-Hulud, a Unit 42 avaliou que os atacantes usaram um grande modelo de linguagem (LLM) para gerar scripts mal-intencionados.

Barreira de entrada reduzida: LLMs maliciosos desenvolvidos especificamente para esse fim e técnicas de jailbreak continuam reduzindo a habilidade necessária para produzir iscas persuasivas e variantes funcionais de código. O efeito líquido é que mais atores são capazes de executar técnicas de credibilidade mais rapidamente e com menos erros.

Um ator pouco sofisticado exfiltrou dados sensíveis, mas não tinha plano para a extorsão. Para preencher essa lacuna, ele utilizou um LLM para estruturar uma estratégia profissional de extorsão, incluindo prazos e táticas de pressão. O resultado foi surreal: O ator gravou um vídeo de ameaça da própria cama, visivelmente intoxicado, lendo o roteiro gerado por IA em uma tela, palavra por palavra. A ameaça carecia de profundidade técnica, mas o modelo fornecia coerência. A IA não tornou o atacante mais inteligente, apenas o fez parecer profissional o suficiente para ser perigoso.

Conclusão: A IA melhora as taxas de sucesso dos atacantes em cada estágio. Ela aprimora a qualidade das iscas, reduz o tempo necessário para adaptar ferramentas e diminui a dependência de intervenção constante de operador, tornando a extorsão mais consistente e escalável.

A adoção da IA empresarial cria uma nova classe de risco: Viver da própria infraestrutura de IA (LOTAIL). Assim como atacantes abusam do PowerShell ou da Instrumentação de Gerenciamento do Windows (WMI), agora estão instrumentalizando plataformas legítimas de IA e assistentes incorporados.

Transformar sua plataforma de IA em uma arma: Os atores de ameaça utilizam credenciais válidas para abusar de plataformas corporativas de IA. Por exemplo, a recente pesquisa da Unit 42 sobre o Google Vertex AI demonstrou como os atacantes poderiam usar indevidamente as permissões de trabalho personalizadas para aumentar os privilégios e usar um modelo mal-intencionado como um cavalo de Troia para exfiltrar dados proprietários.

O copiloto do atacante: Com as credenciais comprometidas, um intruso pode utilizar um assistente interno para extrair contexto em velocidade de máquina, solicitando guias de integração, manuais administrativos ou mapas de rede. O assistente se torna um multiplicador de força, permitindo que os invasores entendam o ambiente com menos erros.

Um insider usou o assistente de IA da própria empresa como arma para realizar um ataque. A análise forense mostrou que o insider usou a ferramenta para pesquisar sistemas internos, gerar um script personalizado de negação de serviço (DoS) e solucionar erros em tempo real. O assistente preencheu uma lacuna de habilidades, permitindo que o ator visasse a infraestrutura principal contra a qual provavelmente não poderia ter operado com a mesma eficácia sem o suporte da IA.

O risco é claro: se uma ferramenta pode ajudar os funcionários a trabalhar, ela também pode ajudar os invasores a entender seu ambiente e agir com menos erros.

Estas táticas ajudam a defender contra ataques assistidos por IA:

Conter a velocidade acelerada por IA

Defender-se contra a estratégia aprimorada

Proteger a superfície de ataque da IA

No último ano, fragilidades relacionadas à identidade desempenharam um papel material em quase 90% das investigações conduzidas pela Unit 42. Em nosso conjunto de casos, a identidade moldou as intrusões de ponta a ponta. Ela serviu como porta de entrada, como caminho para a escalada de privilégios e como mecanismo de movimentação lateral por meio de acessos válidos.

À medida que as organizações avançam em direção a ambientes SaaS, de nuvem e híbridos, o perímetro de rede perde relevância. A identidade (o vínculo entre usuários, máquinas, serviços e dados) tornou-se o perímetro prático. Em muitos casos, os atores de ameaça não precisam de uma cadeia sofisticada de exploits. Eles simplesmente realizam login com credenciais roubadas, sessões sequestradas ou privilégios mal dimensionados.

O acesso autenticado altera a dinâmica de uma intrusão. Ele permite que os adversários se movimentem mais rapidamente, se misturem às atividades normais e ampliem sua área de impacto com menos obstáculos. Essa tendência está se acelerando à medida que a identidades de máquina, as aplicações de IA incorporadas e os ambientes de identidade fragmentados ampliam o número de caminhos de acesso que os atacantes podem explorar.

Dados de casos da Unit 42 mostram que 65% do acesso inicial é impulsionado por técnicas baseadas em identidade. Enquanto os defensores concentram esforços na aplicação de patches de vulnerabilidades, os atores de ameaça frequentemente contornam controles de software ao mirar usuários e fluxos de autenticação.

Observamos as seguintes rotas principais para acesso inicial:

O gerenciamento de identidades e o gerenciamento de vulnerabilidades não são frentes separadas. Uma credencial vazada pode gerar a mesma exposição que um sistema exposto à internet sem patch aplicado.

Após o acesso inicial, as lacunas de identidade são uma das formas mais comuns pelas quais atacantes transformam um ponto de apoio em uma violação de alto impacto. Em ambientes modernos, as ações autenticadas determinam a velocidade e o raio da explosão.

A análise da Unit 42 de mais de 680.000 identidades em contas de nuvem constatou que 99% dos usuários, funções e serviços em nuvem possuíam permissões excessivas, algumas não utilizadas por 60 dias ou mais. Isso cria um ambiente no qual a movimentação lateral é mais fácil do que deveria ser, pois muitas identidades carregam privilégios desnecessários para suas atividades diárias.

Os atacantes exploram tanto identidades humanas quanto identidades de máquina como alavancas operacionais:

Caminhos de confiança, como contas administrativas compartilhadas, acessos delegados e ferramentas de terceiros, tornam-se vias rápidas para movimentação lateral. Sem limites rígidos de privilégio e forte segmentação de identidade, uma única identidade comprometida pode se expandir para um acesso amplo.

O cenário de identidade está se expandindo e se fragmentando. À medida que as organizações adotam nuvem, SaaS e fluxos de trabalho habilitados por IA, a identidade se desloca para áreas que frequentemente ficam fora de uma governança consistente, criando zonas onde atacantes operam com visibilidade reduzida.

Três tendências estão impulsionando essa mudança:

Configurações incorretas em escala transformam a identidade de controle em passivo. Quando as identidades de máquina, os acessos sombra e os ambientes de identidade fragmentados se combinam, os atacantes ganham caminhos mais confiáveis para persistir e expandir seu acesso. E os defensores perdem a visibilidade de ponta a ponta.

Essas medidas táticas podem interromper a estratégia relacionada à identidade observada nos casos da Unit 42:

O risco na cadeia de suprimentos não está mais limitado ao código vulnerável. Em 2025, a cadeia de suprimentos se expandiu para incluir integrações SaaS, planos de gerenciamento de fornecedores e ecossistemas complexos de dependências. O padrão definidor foi a disrupção a jusante e a avaliação paralela. Quando um provedor upstream relatava um comprometimento ou indisponibilidade, os clientes frequentemente precisavam interromper suas operações para responder a uma pergunta básica: fomos afetados? Em muitos casos, tinham visibilidade limitada sobre sua própria exposição.

O novo modo de falha não é apenas um cliente comprometido. Muitos clientes são forçados a realizar triagem em paralelo enquanto o cenário upstream ainda está pouco claro. Isso transforma a cadeia de suprimentos em um alvo de alto valor tanto para Estados-nação quanto para grupos criminosos. Um único comprometimento pode criar uma oportunidade de um para muitos, entregue por meio da conectividade confiável da qual os negócios modernos dependem.

Os ambientes SaaS estão interligados por meio de aplicativos OAuth, chaves de API e automação de fluxos de trabalho. Essas conexões frequentemente carregam acesso a dados e processos de negócio. Para os atacantes, integrações comprometidas podem se tornar um caminho de movimentação lateral que se assemelha à automação legítima.

Essa exposição se reflete nas investigações da Unit 42. Os dados de aplicações SaaS foram relevantes em 23% dos casos em 2025, ante 18% em 2024, 12% em 2023 e apenas 6% em 2022. O aumento constante demonstra como os atacantes estão indo além dos perímetros tradicionais e concentrando esforços nas ferramentas baseadas em nuvem onde o trabalho moderno acontece.

O risco está nas permissões herdadas. Quando uma organização integra um aplicativo de terceiros via OAuth, essa aplicação recebe os direitos originalmente concedidos, às vezes incluindo a capacidade de ler dados sensíveis, gerenciar usuários ou modificar registros. Se o provedor upstream for comprometido, essas mesmas permissões podem ser usadas indevidamente a jusante.

Em uma investigação recente envolvendo uma plataforma de engajamento de vendas comprometida (integração Salesloft/Drift), atacantes utilizaram tokens OAuth válidos para acessar ambientes downstream do Salesforce. A atividade se assemelhava à automação rotineira de gerenciamento de relacionamento com o cliente (CRM) e se misturava ao tráfego esperado de integração. A revisão pós-incidente revelou um problema mais profundo: a organização descobriu quase 100 integrações adicionais de terceiros conectadas ao Salesforce, muitas inativas, não monitoradas ou vinculadas a ex-funcionários.

O código aberto continua sendo a base do desenvolvimento moderno, mas o risco está cada vez mais concentrado em dependências indiretas. A pesquisa da Unit 42 indica que mais de 60% das vulnerabilidades em aplicativos nativos da nuvem residem em bibliotecas transitivas. Essas bibliotecas são as dependências "silenciosas" obtidas por meio de pacotes nos quais seu código se baseia.

Os atores de ameaça também estão inserindo código malicioso em pacotes upstream para execução durante etapas de instalação e build, comprometendo pipelines antes da implantação. A velocidade de desenvolvimento amplia esse risco. À medida que a codificação assistida por GenAI se torna predominante, equipes estão incorporando mais código e mais dependências com maior rapidez. Isso frequentemente ocorre com análise insuficiente quanto à procedência, à confiabilidade dos mantenedores e ao comportamento downstream dos pacotes.

Investigamos uma campanha na qual atores de ameaça publicaram versões maliciosas de pacotes legítimos no npm. Um dos pacotes, profundamente inserido em uma árvore de dependências, executava código controlado pelo atacante imediatamente após a instalação. Como essa atividade ocorre durante a instalação e o build, ela pode contornar detecções em tempo de execução e estabelecer um ponto de apoio em múltiplos ambientes de build antes que qualquer alerta seja gerado.

As ferramentas dos fornecedores, principalmente as plataformas de monitoramento e gerenciamento remoto (RMM) e de gerenciamento de dispositivos móveis (MDM), são projetadas para ações administrativas privilegiadas em escala. Quando os atacantes obtêm acesso à infraestrutura de gerenciamento de um fornecedor ou ao locatário do cliente, podem distribuir malware, executar comandos ou alterar configurações de forma que se misture ao tráfego administrativo rotineiro. Essa tendência é respaldada por nossas observações em campo: Identificamos que 39% das técnicas de comando e controle (C2) estavam relacionadas a ferramentas de acesso remoto (T1219).

As empresas também herdam risco de aplicações de terceiros opacas que operam dentro de fluxos de trabalho críticos. Quando os clientes não conseguem inspecionar o código-fonte ou as premissas de segurança de um fornecedor, backdoors latentes, credenciais embutidas no código ou interfaces expostas podem persistir sem detecção.

Em uma investigação multinacional, um aplicativo legado de cobrança de terceiros expôs uma interface não documentada e não autenticada para a Internet. Os controles existentes não o detectaram porque o tráfego parecia consistente com o comportamento normal do aplicativo. Uma análise mais aprofundada revelou falhas estruturais, incluindo pontos de injeção de SQL e funcionalidade de shell oculta. Esses problemas persistiram por anos porque o cliente não tinha acesso ao código subjacente para inspeção.

Os incidentes na cadeia de suprimentos ampliam a disrupção por meio da incerteza. Quando um fornecedor é comprometido, equipes downstream operam em um vácuo de informações. O resultado são organizações entrando em “modo de avaliação” em escala, pausando mudanças, revisando integrações, isolando dependências e tentando confirmar a ausência de impacto antes de retomar as operações normais.

Três lacunas sistêmicas geram esse ônus:

Perspectiva futura: Esse desafio se agravará à medida que as organizações adotarem fluxos de trabalho habilitados para IA e agentes de terceiros. O risco na cadeia de suprimentos incluirá cada vez mais não apenas a integridade do código, mas também a integridade de modelos, conectores e ações delegadas executadas em nome da organização.

Defender a cadeia de suprimentos exige reduzir o tempo necessário para avaliar a exposição e a área de impacto.

As operações dos Estados-nação se expandiram em 2025, avançando nas campanhas de espionagem, pré-posicionamento e acesso. Em campanhas associadas à China, à Coreia do Norte e ao Irã, três mudanças se destacaram:

Grupos alinhados à China avançaram além de atividades no nível do usuário, mirando plataformas de infraestrutura e virtualização. Operadores norte-coreanos e iranianos ampliaram o uso de iscas de recrutamento, personas sintéticas e malware sob medida para estabelecer acesso. Também observamos técnicas emergentes orientadas por IA, incluindo criação de identidades deepfake e geração automatizada de C2.

Esses desenvolvimentos refletem uma mudança em direção a métodos de acesso significativamente mais difíceis de detectar e validar.

A atividade de ameaça com nexo chinês continuou priorizando acesso de longo prazo e coleta de dados. Mudanças notáveis em 2025 deslocaram o foco de espionagem centrada em e-mail para exploração mais profunda de camadas de aplicação, infraestrutura e virtualização.

O grupo Phantom Taurus exemplificou essa mudança, evoluindo de campanhas focadas na coleta de e-mails sensíveis para o direcionamento direto a bancos de dados e servidores web para coleta e exfiltração. Seu malware NET-STAR utilizou técnicas avançadas de evasão, representando risco significativo para organizações com infraestrutura da Web exposta.

De forma semelhante, observamos uma campanha de persistência com duração de um ano contra organizações de TI, SaaS e terceirização de processos de negócios, rastreada pela Unit 42 como cluster de atividade CL-STA-0242. O grupo por trás da campanha comprometeu plataformas de virtualização operadas por provedores de serviços de TI e implantou o malware BRICKSTORM, que ocultava tráfego de C2 dentro de sessões web criptografadas comuns, dificultando significativamente a detecção por monitoramento de rede. A CISA atribuiu publicamente a atividade BRICKSTORM a atores patrocinados pelo Estado chinês.

Essas mudanças ilustram o afastamento contínuo da coleta no nível do usuário em direção a compromissos mais profundos de infraestrutura e ambientes virtualizados, onde o acesso de longo prazo é mais durável e mais difícil de detectar.

A atividade de ameaça norte-coreana permaneceu um desafio persistente para empresas em 2025. Diversas campanhas de longa duração continuaram apesar de ampla divulgação pública, ações de aplicação da lei e medidas multilaterais de sanções.

A Unit 42 rastreou ao menos duas campanhas:

A atividade de ameaça iraniana permaneceu elevada em 2025, com múltiplos grupos mantendo operações contra setores estratégicos. Destacam-se Screening Serpens e Curious Serpens, ambos utilizando iscas relacionadas a emprego para atingir provedores de aeroespacial e comunicações via satélite. Essa atividade reflete o interesse de longa data do Irã em organizações que lidam com informações técnicas e operacionais confidenciais.

A Unit 42 rastreou as seguintes campanhas:

Em uma investigação da Screening Serpens, um atacante abordou um funcionário pelo LinkedIn e por e-mail pessoal com um arquivo de currículo personalizado que instalava malware e permitia o uso de ferramentas legítimas de gerenciamento remoto. Uma vez dentro, o operador reuniu credenciais, examinou o ambiente, implantou um backdoor personalizado e tentou remover os rastros de atividade, o que indica uma ênfase na persistência e na discrição.

O uso de temas de emprego realistas e binários assinados aumenta a probabilidade de as vítimas abrirem arquivos maliciosos. Isso destaca a necessidade de os setores sensíveis monitorarem as atividades relacionadas ao recrutamento e verificarem qualquer documento ou código de origem externa.

As evidências da adoção de IA em larga escala por atores de Estados-nação permanecem limitadas, mas 2025 ofereceu os primeiros sinais de que alguns grupos estão começando a integrar a IA em suas operações. Grande parte dessa atividade é difícil de ser observada pelos defensores, pois muitos casos de uso prováveis (como desenvolvimento de malware, geração de infraestrutura ou análise de dados exfiltrados) ocorrem fora dos ambientes corporativos e além da visibilidade convencional. À medida que as capacidades avançam, entender onde os Estados-nação estão fazendo experimentos com IA é cada vez mais importante para antecipar futuras técnicas de negociação.

Os atacantes parecem mais interessados em usar a IA para fortalecer a persistência e criar pontos de apoio mais duráveis. Os operadores de estado-nação têm demonstrado uma crescente dependência de pontos de entrada orientados por identidade e credibilidade e um comprometimento mais profundo da infraestrutura virtualizada e de aplicativos. Esses métodos de acesso já são difíceis de serem validados pelos defensores, e a IA provavelmente os tornará mais eficientes e mais difíceis de serem interrompidos.

Um dos exemplos públicos mais claros surgiu em julho, quando autoridades ucranianas, em um comunicado da CERT-UA, relataram que o malware LAMEHUG utilizava um modelo de linguagem para gerar instruções de C2 via API. Atribuída ao Fighting Ursa (também conhecido como APT28, Fancy Bear), a atividade substituiu um operador humano por um fluxo de trabalho automatizado.

Operadores norte-coreanos também demonstraram sinais de experimentação com IA. Na pesquisa da Unit 42 associada à campanha Wagemole, foram identificadas contas suspeitas utilizando serviços de manipulação de imagem baseados em IA para criar personas deepfake em esquemas de fraude de emprego. Em uma operação semelhante ao estilo da Contagious Interview, os atacantes criaram uma empresa inteira e a divulgaram em várias plataformas de redes sociais usando identidades geradas por IA, contas reaproveitadas e perfis modificados pertencentes a profissionais reais. O resultado foi uma fachada corporativa convincente, projetada para aumentar a confiança e melhorar a taxa de sucesso das operações de acesso orientadas por recrutamento.

Concentre as defesas nos caminhos de acesso, camadas de infraestrutura e canais confiáveis que os operadores dos Estados-nação usam para obter e manter acesso em longo prazo.

Esta seção detalha o comportamento observado nas investigações de Resposta a incidentes conduzidas pela Unit 42 em 2025. Organizamos essas observações em quatro dimensões para mostrar o que os atacantes estão fazendo e como estão obtendo sucesso:

A Tabela 1 lista as principais superfícies de ataque envolvidas nas investigações da Unit 42 em 2025, abrangendo endpoints, redes, serviços em nuvem, sistemas de identidade, aplicativos, e-mail e atividades realizadas pelos usuários. Essas categorias representam os principais níveis operacionais em que observamos a atividade do atacante durante as investigações. Como as intrusões frequentemente abrangem múltiplas camadas, as categorias não são mutuamente exclusivas. Um único incidente pode envolver vários ao mesmo tempo.

| Superfície de ataque | Porcentagem |

|---|---|

| Identidade | 89% |

| Endpoints | 61% |

| Rede | 50% |

| Humano | 45% |

| 27% | |

| Aplicativo | 26% |

| Nuvem | 20% |

| SecOps | 10% |

| Banco de dados | 1% |

Tabela 1. Superfícies de ataque envolvidas em invasões, mostrando a porcentagem de incidentes em que cada superfície foi afetada.

Em todos os incidentes, 87% envolveram atividades em duas ou mais superfícies de ataque. 67% dos incidentes envolveram atividades em três ou mais superfícies. Atividades em quatro ou mais superfícies de ataque apareceram em 43% dos ataques, e observamos casos com atividades em até oito superfícies de ataque. Embora a distribuição das superfícies de ataque afetadas varie de ano para ano, esse padrão reforça o fato de que as invasões raramente permanecem confinadas a uma única superfície e, muitas vezes, se expandem à medida que o acesso e as oportunidades aumentam.

A identidade apareceu com destaque em muitos incidentes (quase 90%), representando uma das superfícies de ataque mais comumente envolvidas em nosso número de casos.

As atividades direcionadas a humanos também apareceram com frequência, representando 45% dos incidentes. Esse padrão ecoa os temas mais amplos de nosso recente Relatório de engenharia social, que destaca como a interação em camada humana continua a desempenhar um papel decisivo no sucesso da intrusão.

A atividade no navegador desempenhou um papel em 48% das investigações este ano, ante 44% em 2024. Isso reflete como as sessões rotineiras da Web expõem os usuários a links mal-intencionados, páginas de coleta de credenciais e conteúdo injetado quando os controles locais são fracos.

Em um incidente do ClickFix que investigamos, os atacantes direcionaram um funcionário de uma empresa industrial global para um site falsificado por meio de envenenamento da otimização do mecanismo de pesquisa (SEO) enquanto ele buscava um restaurante. O site usava prompts de engenharia social para convencer o funcionário a executar um código malicioso copiado em sua área de transferência, após o que o atacante tentava executar o malware na memória. O atacante parecia estar tentando baixar um infostealer, embora não tenhamos conseguido confirmar a carga útil exata.

Uma empresa global de tecnologia médica sofreu uma invasão que começou com o envenenamento de SEO. Um administrador acessou um site falsificado que hospedava uma versão maliciosa de uma ferramenta administrativa, e o link foi posteriormente compartilhado com um administrador de domínio por meio de uma chamada em uma ferramenta interna de mensagens. Isso resultou na execução do software comprometido. Após obter um ponto de apoio, o atacante implantou um ransomware em sistemas críticos, exfiltrou dados e emitiu uma demanda de resgate. A interrupção resultante afetou a fabricação, a distribuição, a expedição e o processamento de pedidos por um longo período, enquanto os sistemas eram restaurados.

Aplicações não gerenciadas e proteções limitadas no navegador permitiram uma tentativa inicial de execução em um incidente antes que fosse contida. Em outro caso, a execução privilegiada de uma ferramenta administrativa maliciosa possibilitou a implantação de ransomware e uma disrupção operacional mais ampla.

Refletindo a continuidade do padrão do ano passado, cerca de 35% de nossas investigações envolveram ativos em nuvem ou SaaS. Nesses casos, a investigação exigiu coleta de logs ou imagens de ambientes de nuvem, ou revisão de atividades em aplicações hospedadas externamente, indicando que a intrusão afetou ativos ou fluxos de trabalho hospedados na nuvem.

As fragilidades na nuvem variaram, mas até questões básicas moldaram o comportamento do atacante após o estabelecimento do acesso. Em uma investigação, credenciais sensíveis da nuvem foram encontradas expostas em um repositório público, ampliando os caminhos que atacantes poderiam utilizar para alcançar ambientes de nuvem.

Em outra investigação, os atacantes visaram um desenvolvedor em um fórum de código aberto e o convenceram a baixar uma ferramenta de depuração adulterada. Isso transformou uma colaboração de rotina em um ponto de comprometimento da nuvem.

A ferramenta comprometida forneceu aos atacantes acesso às credenciais de nuvem armazenadas pelo desenvolvedor. Eles utilizaram essas credenciais para alcançar sistemas de back-end e acionar retiradas não autorizadas em diversas redes blockchain. Esse caso demonstra como acessos obtidos por meio de fluxos de desenvolvimento nativos da nuvem podem ser explorados para atingir sistemas sensíveis e causar impacto substancial.

O acesso inicial em 2025 seguiu um padrão familiar, com a maioria das intrusões começando por um conjunto concentrado de vetores bem conhecidos. A Figura 1 apresenta a distribuição desses caminhos ao longo dos últimos cinco anos, destacando como o phishing e exploração de vulnerabilidades aparecem consistentemente entre os principais pontos de entrada. Embora o equilíbrio relativo entre vetores varie ano a ano, a tendência geral é estável: atacantes continuam confiando em um pequeno número de técnicas confiáveis para obter seu ponto de apoio inicial.

Figura 1. Vetores de acesso inicial (2021-2025). A metodologia de coleta de dados da Unit 42 foi ajustada para fornecer mais granularidade, reduzindo a categoria “Outros”. O aumento da granularidade também introduz novas categorias, como "Ameaça interna e uso indevido de relacionamentos e ferramentas confiáveis". Quando os dados não estão disponíveis para um ano específico, eles são indicados por N/A.

Phishing e exploração de vulnerabilidades lideram em igualdade. Ambos representaram 22% do acesso inicial nos incidentes de 2025. Essa paridade existe simplesmente porque ambos os métodos funcionam incrivelmente bem.

As campanhas de phishing estão alcançando taxas de conversão mais altas à medida que a IA auxilia na criação de iscas convincentes e sem erros, capazes de contornar filtros tradicionais e engajar usuários com maior eficácia. Ao mesmo tempo, a exploração de vulnerabilidades está acelerando conforme a superfície de ataque se expande e a automação permite que adversários identifiquem e explorem fraquezas mais rapidamente do que defensores conseguem aplicar patches. Como ambos os vetores oferecem um caminho confiável para o comprometimento, os atacantes estão utilizando fortemente os dois.

Além do phishing e da exploração de vulnerabilidades, observamos tendências importantes para os outros principais vetores de acesso inicial no conjunto de dados de cinco anos:

Os atacantes dependem da exploração de vulnerabilidades quando isso oferece uma vantagem operacional clara. O padrão de cinco anos mostra atores respondendo diretamente aos tipos de fraquezas disponíveis e ao esforço necessário para convertê-las em acesso.

Quando surgem problemas de alto impacto em sistemas amplamente implantados, os operadores agem rapidamente porque o alcance potencial é substancial e o trabalho necessário para automatizar a exploração é relativamente baixo.

Esse padrão reflete o pragmatismo do atacante. Os operadores tendem a explorar o que for mais acessível e econômico em um determinado momento.

Os dados sugerem que grandes empresas enfrentam um equilíbrio diferente de risco de acesso inicial. Em 2025, vulnerabilidades representaram 26% do acesso inicial nesses ambientes, comparado a 17% para phishing. Esse padrão indica que as empresas maiores podem estar reduzindo sua exposição ao phishing por meio de filtragem de e-mails mais rigorosa, conscientização dos usuários e controles de identidade. Essas medidas não eliminam o risco de phishing, mas provavelmente limitam sua eficácia em relação a organizações menores.

Ambientes grandes e distribuídos com propriedade mista, sistemas legados e ciclos de aplicação de patches irregulares facilitam a persistência de pontos fracos exploráveis, mesmo em organizações bem financiadas. Para empresas desse porte, a própria complexidade aumenta a probabilidade de as vulnerabilidades não serem corrigidas, o que explica por que a exploração aparece com mais frequência como um vetor de acesso inicial.

O tempo até a exfiltração, que mede a duração entre o comprometimento inicial e o roubo de dados confirmado, mostra uma aceleração acentuada na extremidade mais rápida do espectro. O quartil mais rápido de intrusões alcançou a exfiltração em pouco mais de uma hora (72 minutos) em 2025, abaixo das quase cinco horas (285 minutos) em 2024, conforme mostrado na Figura 2. A proporção de incidentes com exfiltração em menos de uma hora aumentou de 19%, em 2024, para 22%, em 2025.

Figura 2. As velocidades de ataque do primeiro quartil aumentaram ao comparar o ano civil de 2024 com o ano civil de 2025.

Em todo o conjunto de dados, o tempo médio para exfiltração (MTTE) foi de dois dias. Embora mais demorado do que os incidentes mais rápidos, mesmo a mediana destaca a rapidez com que os atacantes podem acessar e remover dados uma vez dentro do ambiente.

Os defensores devem estar preparados para intrusões que progridem do comprometimento à exfiltração em minutos ou horas, bem como para operações mais lentas e metódicas que se desenvolvem ao longo de dias e que envolvem um reconhecimento mais profundo e uma persistência duradoura.

A criptografia apareceu em 78% dos casos de extorsão em 2025, queda acentuada em relação aos níveis próximos ou acima de 90% entre 2021 e 2024 mostrados na Tabela 2. Isso representa a mudança mais acentuada ano a ano no conjunto de dados e mostra que o ransomware tradicional não desapareceu, mas não está mais presente de maneira uniforme nas operações de extorsão.

| Tática de extorsão | 2021 | 2022 | 2023 | 2024 | 2025 |

|---|---|---|---|---|---|

| Criptografia | 96% | 90% | 89% | 92% | 78% |

| Roubo de dados | 53% | 59% | 53% | 60% | 57% |

| Assédio | 5% | 9% | 8% | 13% | 10% |

Tabela 2. Como as táticas de extorsão mudaram entre 2021 e 2025.

A redução na criptografia não corresponde a um aumento em outras táticas individuais. Em vez disso, ela reflete que os atacantes cada vez mais consideram a criptografia como opcional, e não essencial. Várias invasões de 2025 prosseguiram com a extorsão mesmo quando as vítimas mantiveram o acesso a seus sistemas. Nesses casos, a exposição dos dados, a pressão direta ou ambos foram suficientes para gerar alavancagem sem bloqueio de arquivos.

O roubo de dados continuou sendo uma característica consistente da atividade de extorsão, aparecendo em mais da metade dos casos ano após ano. Os atores de ameaça frequentemente usavam a ameaça de exposição em sites de vazamento e, em alguns casos, a revenda de dados roubados, para pressionar as vítimas, independentemente da ocorrência de criptografia.

O assédio, embora menos comum, continuou sendo uma tática persistente. Esses comportamentos incluíam entrar em contato diretamente com os funcionários, ameaçar publicar informações internas ou alegar que venderiam dados de clientes a outros agentes se as vítimas não pagassem. Alguns grupos aumentaram a pressão entrando em contato com clientes ou parceiros, ampliando a tensão operacional e de reputação, mesmo quando os sistemas permaneciam acessíveis.

Esses padrões mostram que a extorsão se dissociou da criptografia. Embora a criptografia continue sendo importante, os atacantes agora têm várias maneiras confiáveis de criar vantagem. Isso amplia a gama de condições sob as quais a extorsão pode ocorrer. Isso também reforça a necessidade de visibilidade, resposta rápida e práticas sólidas de tratamento de dados, independentemente de os atacantes implantarem ransomware.

A economia do resgate ajuda a explicar por que os atacantes continuam realizando essas operações. A Tabela 3 mostra que as demandas iniciais medianas aumentaram de US$ 1,25 milhão em 2024 para US$ 1,5 milhão em 2025, e os pagamentos medianos também aumentaram.

| 2024 | 2025 | |

|---|---|---|

| Média dos pedidos iniciais de resgate | US$ 1,25 milhão | US$ 1,5 milhão |

| Média de pagamentos de resgate | US$ 267.500 | US$ 500.000 |

Tabela 3. O ransomware continua sendo uma opção lucrativa para os atacantes.

Quando medidas em relação à receita anual percebida (RAP), essas demandas representaram 0,55% da RAP, abaixo dos 2% do ano anterior. Muitos grupos de ransomware parecem estar pesquisando a capacidade de pagamento das vítimas e usando essas informações para calibrar as exigências. A solicitação de uma porcentagem menor de PAR pode refletir uma estratégia destinada a aumentar a probabilidade de pagamento.

Entre as organizações que optaram por pagar, os pagamentos médios aumentaram de US$ 267.500 para US$ 500.000, embora os pagamentos como parcela da PAR tenham caído de 0,6% para 0,26%. A diferença entre as demandas iniciais e os pagamentos finais mostra a margem de manobra que as vítimas geralmente têm para negociar e ressalta o valor da negociação estruturada para limitar a exposição financeira.

A opção de pagar continua sendo altamente situacional, influenciada pelo impacto operacional, considerações regulatórias, requisitos legais e necessidades de continuidade dos negócios. Nos 2025 casos em que houve negociações, a redução média entre a demanda inicial e o pagamento final aumentou de 53% para 61%. Isso demonstra a frequência com que negociadores experientes podem reduzir os custos, mesmo quando o preço geral do atacante tende a aumentar.

Muitos grupos de ransomware agora operam com estruturas semelhantes às dos negócios, incluindo funções definidas, programas de afiliados e roteiros de negociação que podem ser repetidos. Alguns cultivam a "reputação da marca" por meio de comunicações na dark web, apresentando-se como contrapartes previsíveis ou profissionais.

Essa manutenção da marca se estende ao cumprimento de promessas: em nosso conjunto de dados de 2025, os atores de ameaça cumpriram seus compromissos (como fornecer chaves de descriptografia ou supostamente excluir dados roubados) em 68% dos casos em que fizeram uma promessa. Para os defensores, esses padrões reconhecíveis podem ser uma vantagem, embora nunca eliminem o risco de se envolver com agentes criminosos.

As práticas de recuperação também moldam os resultados da extorsão. Cerca de 41% das vítimas foram capazes de restaurar os sistemas a partir do backup sem precisar pagar, o que reduziu o impacto operacional da criptografia, mas não eliminou o tempo de inatividade. Mesmo com a recuperação, muitas organizações ainda enfrentaram reconstruções de sistemas, trabalho de contenção e outros atrasos antes de voltar às operações normais. A restauração também é frágil: em 26% dos casos de extorsão, os atacantes afetaram os backups, aumentando ainda mais a interrupção.

Quando a criptografia é atenuada por meio da restauração de backup ou quando os backups falham completamente, a ameaça de exposição continua a pressionar as vítimas, garantindo que o roubo de dados permaneça central para a atividade de extorsão.

Esta seção identifica os pontos fracos sistêmicos que possibilitam os ataques e as medidas práticas necessárias para impedi-los. Ao abordar as causas básicas e não apenas os sintomas, as organizações podem elevar suas defesas para resistir a ameaças comuns e emergentes.

O sucesso do atacante raramente se resume a explorações de dia zero. Em todos os incidentes aos quais respondemos em 2025, descobrimos que, em mais de 90% dos incidentes, lacunas evitáveis de cobertura e controles aplicados de forma inconsistente contribuíram diretamente para a intrusão.

Essas lacunas determinam a facilidade com que um atacante obtém acesso inicial, a rapidez com que ele se move lateralmente e se os defensores podem detectar e responder a tempo. Nas investigações deste ano, três condições sistêmicas apareceram repetidamente.

Muitas organizações não conseguem aproveitar a telemetria necessária para observar o comportamento do atacante em estágio inicial. Os indicadores críticos de acesso inicial e atividade precoce do atacante muitas vezes passam despercebidos porque o SOC não operacionalizou os sinais nas camadas de endpoint, rede, nuvem e SaaS. O resultado é a falta de contexto: os defensores podem ver eventos individuais, mas não têm a correlação necessária para reconhecer uma intrusão ativa.

Essa fragmentação força os respondentes a reconstruir manualmente os ataques a partir de ferramentas diferentes, criando atrasos que são explorados pelos atacantes. Em 87% dos incidentes, os investigadores da Unit 42 analisaram as evidências de duas ou mais fontes distintas para determinar o que aconteceu, sendo que em casos complexos foram utilizadas até 10. A falta de visibilidade unificada retardou consistentemente a detecção, permitindo que os adversários iniciassem o movimento lateral antes que os defensores pudessem ver o quadro completo.

As linhas de base de segurança raramente são aplicadas universalmente. Com o tempo, as mudanças ambientais, impulsionadas por sistemas legados, adoção de tecnologia ou atividades de fusão e aquisição, dificultam a aplicação de um padrão consistente em toda a empresa.

Em várias investigações, controles críticos, como proteção de endpoint, foram totalmente implantados em uma unidade de negócios, mas estavam ausentes ou comprometidos em outra. Essa inconsistência cria um caminho de menor resistência. Mais de 90% das violações de dados foram possibilitadas por configurações incorretas ou lacunas na cobertura de segurança, em vez de novas explorações.

Em nossas investigações, os pontos fracos de identidade transformaram repetidamente um ponto de apoio inicial em um acesso mais amplo. A questão central era, muitas vezes, a confiança excessiva — privilégios e caminhos de acesso que eram muito permissivos ou permaneciam em vigor muito tempo depois de terem sido necessários.

Os atacantes aumentaram os privilégios usando indevidamente funções legadas não aposentadas e contas de serviço com permissão excessiva. Em vez de invadir, eles avançaram usando acesso válido onde a organização havia deixado muita confiança para trás.

Essas falhas refletem o desvio de identidade. À medida que as permissões se acumulam e as exceções persistem, os invasores encontram menos barreiras. Cerca de 90% dos incidentes são rastreados até um elemento relacionado à identidade como uma fonte crítica da investigação ou um vetor de ataque primário.

As recomendações a seguir concentram-se em medidas práticas para abordar as condições sistêmicas descritas acima.

Com os ataques mais rápidos agora exfiltrando dados em aproximadamente uma hora, as operações de segurança devem se mover na velocidade das máquinas. Isso é possível ao capacitar o SOC com visibilidade abrangente em toda a empresa, IA para identificar o sinal no ruído e automação para impulsionar respostas e correções imediatas. A adoção desses seis recursos colocará seu SOC na melhor posição para ter sucesso:

Ingira todos os dados de segurança relevantes. Os atacantes não operam em silos, mas os defensores frequentemente monitoram neles. Em 2025, as lacunas de visibilidade, especialmente nas camadas de SaaS, identidade na nuvem e automação, foram o principal fator de sucesso dos atacantes. A telemetria crítica geralmente existia, mas permanecia presa em sistemas diferentes, impedindo que os defensores correlacionassem as mudanças de identidade com resultados de automação ou artefatos armazenados no navegador, como tokens de sessão.

Para detectar intrusões modernas, as organizações precisam ingerir e normalizar sinais de provedores de identidade, plataformas de nuvem e aplicativos SaaS em uma visão unificada. Essa consolidação fecha os pontos fracos que os atacantes exploram, permitindo que os defensores identifiquem as rotas de escalonamento com antecedência. Seja usando detecção baseada em regras ou IA, a qualidade do insight depende inteiramente da integridade dos dados que o alimentam.

Previna, detecte e priorize ameaças com recursos orientados por IA. Altos volumes de alertas e ferramentas fragmentadas permitem que os atacantes se escondam espalhando a atividade pelos sistemas. Sem correlação, essas ações parecem não estar relacionadas, atrasando o escalonamento. Os recursos orientados por IA são essenciais para unir esses sinais díspares em uma visão operacional unificada.

A análise comportamental ajuda a revelar anomalias sutis, como o uso incomum de tokens ou o movimento lateral por meio da automação da nuvem, que a detecção baseada em regras geralmente não consegue detectar.

A IA fortalece a defesa ao correlacionar eventos em camadas de identidade, endpoint, nuvem e rede, priorizando incidentes de alta fidelidade em vez de ruído de fundo. Isso permite que as equipes de segurança distingam instantaneamente os ataques coordenados das atividades rotineiras, garantindo que os analistas concentrem seus esforços nas ameaças que representam o maior risco, em vez de perseguir falsos positivos.

Permita a resposta a ameaças em tempo real com a automação. Os atrasos na contenção geralmente decorrem de uma propriedade pouco clara e de etapas de validação manual que não conseguem acompanhar o ritmo da automação do atacante. Uma resposta eficaz requer a atribuição de autoridade explícita para ações de contenção automatizadas, como a revogação de tokens ou o isolamento de cargas de trabalho, para que a execução possa prosseguir sem hesitação.

Ao substituir o julgamento ad hoc por manuais padronizados e validados, as organizações garantem que a resposta siga uma sequência auditável. No entanto, para enfrentar o ritmo das ameaças modernas, a IA agêntica deve ser implantada como o acelerador de defesa definitivo. Esses sistemas autônomos investigam dinamicamente alertas complexos, correlacionando dados entre domínios na velocidade da máquina para obter um quadro completo.

Uma vez validados, os agentes são autorizados a executar ações de contenção dinâmicas e cirúrgicas, desde o isolamento dos sistemas afetados por meio de microssegmentação até a revogação automática de credenciais comprometidas. Essa abordagem disciplinada e inteligente reduz drasticamente o desvio operacional, limita o tempo de permanência do atacante e evita que comprometimentos isolados se transformem em incidentes mais amplos.

Transição da segurança reativa para a proativa. Para mudar da defesa reativa, as organizações devem ir além dos testes de penetração tradicionais e passar a realizar testes adversários contínuos. As auditorias pontuais raramente capturam a interação entre o desvio de identidade e as configurações incorretas da nuvem que os atacantes exploram em intrusões no mundo real. Os defensores precisam validar o desempenho dos controles em condições realistas, garantindo que os pipelines de telemetria e os fluxos de trabalho de resposta funcionem conforme o esperado.

A proatividade se estende à recuperação. As organizações resilientes verificam se os sistemas estão livres de acesso residual, como credenciais comprometidas ou configurações alteradas, antes de restaurar os serviços. Garantir que a correção aborde as causas básicas, em vez de simplesmente restaurar instantâneos desatualizados, ajuda a evitar a reinfecção rápida e oferece suporte à resiliência de longo prazo.

Amplie o SOC para obter resultados de alto desempenho. Durante incidentes ativos, a contenção inconsistente ou a propriedade pouco clara cria aberturas para que os atacantes restabeleçam o acesso. Os SOCs de alto desempenho eliminam essa variação, garantindo que as ações de resposta sejam aplicadas uniformemente, independentemente do analista ou da hora do dia.

A consistência sob pressão é fundamental; ela evita que compromissos isolados se transformem em crises mais amplas.

Para conseguir isso, é necessário eliminar os silos operacionais entre segurança, TI e DevOps. Os manuais devem refletir como os sistemas operam hoje, e não como foram originalmente projetados, para que as ações automatizadas se alinhem à lógica real dos negócios. Capacitar os analistas com responsabilidades mais amplas, como a resposta a incidentes de ponta a ponta, em vez de apenas a triagem de alertas, melhora a retenção, aumenta a versatilidade e gera resultados comerciais mensuráveis.

Aprofunde seu banco com um retentor de RI. O retentor certo amplia seus recursos para além da resposta a emergências. Para se manterem à frente, as organizações devem testar e validar controles contra os comportamentos específicos que os atores de ameaça utilizam na prática. Avaliações recorrentes em segurança ofensiva, segurança de IA, processos de SOC e segurança na nuvem ajudam a confirmar que os pipelines de telemetria e os fluxos de trabalho de resposta operam conforme o esperado em condições de ataque realistas.

Seu parceiro de retenção de RI deve fornecer acesso rápido a especialistas para verificações proativas de prontidão, engenharia de detecção e validação, garantindo que as melhorias defensivas sejam mantidas ao longo do tempo. Ao combinar testes contínuos com experiência retida, as organizações aumentam a resiliência.

Ao alinhar seu SOC com esses princípios fundamentais, você transforma sua defesa em um mecanismo de resposta de alta velocidade, capaz de superar os adversários e interromper as ameaças antes que elas aumentem.

O Zero Trust é uma necessidade estratégica em um ambiente onde identidade se tornou a principal superfície de ataque. O objetivo é eliminar as relações de confiança implícita entre usuários, dispositivos e aplicativos e validar continuamente cada estágio de uma interação digital.

Na realidade, alcançar o zero trust é complexo. No entanto, mesmo pequenos ganhos reduzirão a superfície de ataque, restringirão o movimento lateral e minimizarão o impacto de qualquer acesso inicial ao seu ambiente. Ao remover a suposição de segurança dentro do perímetro, defensores forçam atacantes a trabalhar mais por cada avanço, desacelerando sua velocidade e criando mais oportunidades de detecção.

Verifique continuamente os usuários, dispositivos e aplicativos. Atacantes exploram com frequência a confiança estática que persiste após um login inicial. Uma vez dentro, utilizam tokens de sessão roubados ou credenciais válidas para se passar por usuários legítimos, muitas vezes contornando completamente os controles de perímetro. Os pontos estáticos na “porta de entrada” já não são suficientes.

A verificação contínua trata a confiança como dinâmica, com decisões reavaliadas à medida que as condições mudam durante a sessão. A validação, em tempo real, do contexto de identidade, da integridade do dispositivo e do comportamento da aplicação permite que as organizações detectem quando uma sessão legítima é sequestrada ou quando o comportamento do usuário foge do padrão esperado. Como resultado, contas ou dispositivos comprometidos permanecem úteis aos atacantes por apenas um período limitado, reduzindo as oportunidades de expandir acesso ou preparar dados para exfiltração.

Aplique o privilégio mínimo para restringir o movimento do atacante. O excesso de permissões funciona como um multiplicador de força para os atacantes. Em muitos incidentes de 2025, invasores contornaram controles internos explorando a deriva de identidade, utilizando privilégios acumulados e funções não desativadas que as organizações deixaram de remover. Em vez de depender de exploits complexos, movimentaram-se lateralmente por meio de caminhos de acesso válidos, porém superprovisionados.

A aplicação do princípio do menor privilégio reduz essa superfície de ataque ao limitar usuários, serviços e aplicações apenas ao acesso necessário para sua função. Isso deve se estender além de usuários humanos, incluindo identidades de máquina e contas de serviço, que frequentemente mantêm permissões amplas e pouco monitoradas. A remoção de direitos desnecessários elimina os caminhos de acesso simples com os quais os atacantes contam, forçando-os a usar técnicas mais visíveis e difíceis que são mais fáceis de serem detectadas pelos defensores.

Aplique a inspeção consistente no tráfego confiável e não confiável. Aplique a inspeção consistente no tráfego confiável e não confiável. Os atacantes sabem que, embora o perímetro seja protegido, o tráfego interno “leste–oeste” entre cargas de trabalho muitas vezes passa sem inspeção. Eles exploram essa confiança utilizando conexões internas criptografadas para movimentação lateral e preparação de dados sem disparar alertas.

Para obter uma análise consistente e abrangente das ameaças, as organizações devem consolidar toda a segurança da rede, da nuvem e da borda do serviço de acesso seguro (SASE) em uma única plataforma unificada. Essa malha unificada oferece inspeção consistente da Camada 7 em todos os lugares, aplicando automaticamente a política por meio de um plano de gerenciamento.

Essa consolidação permite a mudança estratégica para serviços de segurança entregues na nuvem avançados. Essa mudança permite a análise em linha e em tempo real de todo o tráfego, incluindo a descriptografia e a inspeção cruciais do tráfego que se move entre cargas de trabalho internas. Essa capacidade elimina os pontos onde atacantes se escondem, bloqueando proativamente o phishing desconhecido, malware de dia zero e a atividade evasiva de comando e controle (C2).

Controle o acesso e a movimentação de dados para reduzir o impacto. Os desfechos mais prejudiciais em muitos incidentes não ocorrem no comprometimento inicial, mas durante o acesso subsequente a dados, sua preparação e exfiltração. Os atacantes frequentemente procuram repositórios com controles fracos ou fluxos pouco monitorados para agregar silenciosamente informações sensíveis antes da detecção.

Uma governança mais robusta sobre como dados são acessados, compartilhados e transferidos reduz essas oportunidades ao limitar para onde informações sensíveis podem se mover e sob quais condições. Quando os caminhos dos dados são rigidamente controlados e monitorados de forma consistente, os atacantes enfrentam menos opções para preparar ou extrair ativos valiosos, reduzindo a escala e a gravidade das possíveis perdas, mesmo quando ocorre um comprometimento.

Ao eliminar sistematicamente a confiança implícita, você tira dos atacantes a mobilidade da qual eles dependem, garantindo que um único ponto de comprometimento leve a um incidente contido em vez de uma crise em toda a empresa.

A identidade é agora o perímetro de segurança, mas muitas vezes permanece mal protegida. Os pontos fracos de identidade foram um fator determinante em mais da metade das intrusões investigadas em 2025, principalmente porque os armazenamentos de identidade se expandiram mais rapidamente do que os controles destinados a governá-los.

Os atacantes sempre se moviam através das lacunas criadas por esse desvio de governança, explorando permissões herdadas e contas de serviço não monitoradas para contornar as defesas de perímetro. Para impedir isso, as organizações devem gerenciar a identidade não como uma lista estática de credenciais, mas como um ativo operacional dinâmico em todo o ciclo de vida.

Centralize o gerenciamento de identidade para humanos e máquinas. Não é possível governar aquilo que não se vê. Quando os dados de identidade são fragmentados em diretórios legados, provedores de nuvem e ambientes SaaS, os atacantes aproveitam os pontos fracos resultantes.

A centralização das identidades de usuários e máquinas em diretórios autorizados simplifica a autenticação e remove caminhos de acesso ocultos que são difíceis de monitorar de forma consistente. Essa consolidação também deve incluir integrações de terceiros e conectores de API para que todas as entidades que solicitam acesso, seja uma pessoa, uma conta de serviço ou um agente de IA, fiquem visíveis para as equipes de segurança. Com um plano de controle unificado em vigor, a IA defensiva pode correlacionar anomalias de login com atividades suspeitas, transformando a identidade em um sinal operacional ativo em vez de uma lista estática de credenciais.

Combata o desvio de governança com o gerenciamento contínuo do ciclo de vida. O desvio de governança, em que as mudanças operacionais ocorrem mais rapidamente do que os controles criados para orientá-las, continuou contribuindo significativamente para a alavancagem do atacante.

As transições de função, os ciclos rápidos de implantação e os atalhos cotidianos aumentaram a lacuna entre a política escrita e o acesso real. As permissões mantidas por ferramentas de fluxo de trabalho e conectores de serviço geralmente excediam o que a política pretendia. Isso criou caminhos de escalonamento que os atacantes exploraram por meio de permissões herdadas e contas de serviço não monitoradas. Tratar a identidade como um ciclo de vida, limitando a automação às necessidades atuais e retirando o excesso de acesso ao longo do tempo, ajuda a fechar essas lacunas e restringir o movimento do atacante após o acesso inicial.

Detecte e responda a ameaças baseadas em identidade. A IA defensiva tem um desempenho mais eficaz em ambientes em que as identidades são gerenciadas como ativos operacionais em vez de credenciais estáticas. Em nossas investigações, as organizações com bases sólidas de identidade mostraram uma ligação anterior entre anomalias de login, atividade de automação e eventos de identidade periféricos, o que contribuiu para uma contenção mais rápida.

Quando a governança era forte, os pipelines de detecção produziam indicadores mais claros e confiáveis que ajudavam as equipes a identificar o comportamento de escalonamento mais cedo. Por outro lado, a governança fraca criou ruídos que obscureceram esses sinais. As revisões regulares mantêm as permissões alinhadas aos requisitos reais, melhorando a precisão dos sinais de detecção e garantindo que os controles assistidos por IA operem de forma eficaz.

Proteja a integridade da IA e da automação. À medida que as organizações incorporam agentes de IA e fluxos de trabalho automatizados aos processos principais, esses sistemas se tornam alvos atraentes para manipulação. Em nossas investigações, observamos contas de assistente implantadas com amplo acesso padrão e ferramentas de automação executadas sem validação de integridade.

Para evitar que essas ferramentas se tornem vetores de ataque, as equipes de segurança devem aplicar aos sistemas de IA o mesmo rigor de governança que aplicam aos usuários humanos. Isso inclui a validação explícita das etapas de automação antes de entrarem em produção, a aplicação de verificações de integridade a fluxos de trabalho habilitados para IA e a garantia de que as contas de assistente sejam protegidas contra uso indevido.

Ao tratar a identidade como um sistema operacional dinâmico, em vez de um diretório estático, você elimina os caminhos ocultos dos quais os atacantes dependem e permite que as equipes de segurança detectem o uso indevido no momento em que ele ocorre.

Proteger a empresa moderna requer mais do que apenas proteger a infraestrutura. É necessário proteger a fábrica que a constrói.

Em 2025, os atacantes visaram cada vez mais a cadeia de suprimentos de software e as APIs de nuvem para contornar os perímetros tradicionais, injetando vulnerabilidades no código ou explorando integrações fracas antes mesmo de chegarem à produção. Para combater isso, as organizações devem estender as proteções de segurança desde os primeiros estágios de desenvolvimento até o tempo de execução, tratando os modelos de IA, os pipelines de criação e o código de terceiros com o mesmo rigor dos sistemas internos.

Evite que problemas de segurança cheguem à produção. A segurança deve operar na velocidade do desenvolvimento. Integrar proteções ao DevOps e aos pipelines de integração contínua e implantação contínua (CI/CD) ajuda a identificar e corrigir vulnerabilidades em códigos personalizados, componentes de código aberto e configurações de IA antes da implantação.

A mesma abordagem se aplica aos sistemas de IA, em que a avaliação antecipada da segurança e da configuração do modelo reduz o risco downstream. O fortalecimento das ferramentas de desenvolvimento e o controle das dependências de código aberto ajudam a eliminar os pontos fracos que os atacantes exploram para herdar a confiança nos fluxos de trabalho comerciais.

Proteja a cadeia de suprimentos de software e IA. Embora não seja o vetor de ataque mais comum, os comprometimentos da cadeia de suprimentos geram o maior impacto, especialmente para organizações maduras. As fraquezas nos sistemas de compilação, nos serviços de integração e nos repositórios relacionados à IA permitem que os atacantes alcancem ambientes downstream sem nunca interagir com um firewall.

Para reduzir essa exposição, são necessárias verificações rigorosas de procedência. Os ambientes de compilação e os pipelines de implantação devem ter controles de identidade e proteções de integridade claros. As bibliotecas de software externas, os conectores de API e os componentes de IA devem ser avaliados quanto aos padrões de acesso e às práticas de atualização antes da adoção. A governança eficaz da cadeia de suprimentos fornece aos processos de detecção uma linha de base confiável, facilitando a identificação quando uma dependência confiável começa a se comportar de forma inesperada.

Identifique e bloqueie ataques em tempo de execução. Quando os aplicativos estiverem ativos, o foco passa a ser a contenção. Os atacantes frequentemente tentam persistir e expandir o acesso usando indevidamente identidades legítimas na nuvem, APIs ou permissões de carga de trabalho.

A detecção em tempo real, combinada com controles consistentes de tempo de execução, como monitoramento comportamental, limites claros de rede e limites de interações inesperadas de API, ajuda a interromper essas táticas. As mesmas proteções devem se estender aos ambientes de hospedagem de IA, onde o monitoramento de desvios de modelos e acesso não autorizado a dados limita o movimento do atacante mesmo após o comprometimento inicial.

Automatize a detecção e a resposta à nuvem. Na nuvem, a velocidade é a única métrica que importa. Os atrasos no isolamento das cargas de trabalho afetadas ou na revogação de identidades mal utilizadas dão aos atacantes o espaço necessário para aumentar a escala.

A automação permite que as equipes de SecOps detectem e respondam a ameaças baseadas na nuvem continuamente, usando controles nativos da nuvem para conter incidentes rapidamente. Ações como o isolamento de contêineres comprometidos ou a revogação de tokens de sessão suspeitos ajudam a evitar que problemas localizados se transformem em interrupções mais amplas ou perda de dados.

Crie uma cultura de IA e desenvolvimento seguros. A IA agora é um ativo operacional, não apenas uma ferramenta. À medida que os assistentes e as solicitações automatizadas são incorporados aos fluxos de trabalho diários, eles introduzem riscos comportamentais que os controles técnicos, por si só, não conseguem resolver.

Uma forte cultura de segurança trata os sistemas de IA com a mesma disciplina que a infraestrutura crítica. Isso inclui a revisão de como os assistentes são usados, evitando a exposição de dados confidenciais em prompts e validando o código gerado pela IA. Quando as equipes entendem que o julgamento humano continua sendo fundamental para o uso eficaz da IA, os controles de governança são reforçados em vez de contornados, garantindo que o impulso para a automação não supere a capacidade de supervisioná-la.

Ao incorporar a segurança na estrutura de seus ambientes de desenvolvimento e tempo de execução, você ajuda a garantir que a velocidade da IA e da inovação na nuvem impulsione o crescimento dos negócios, em vez de riscos sistêmicos.

Proteger a organização agora requer um olhar além do laptop corporativo. A superfície de ataque moderna se expandiu para incluir dispositivos contratados não gerenciados, ativos de nuvem voltados para o público e o próprio navegador da Web, que se tornou o principal espaço de trabalho da empresa.

Como defensores, enfrentamos um desafio duplo. Devemos gerenciar rigorosamente as exposições externas que os atacantes procuram constantemente e, ao mesmo tempo, proteger a interface humana em que os usuários interagem com os dados, a IA e a Web aberta. Para proteger esse ambiente em expansão, a segurança deve estender seu alcance desde a borda externa até a sessão do navegador.

Reduza a superfície de ataque com o gerenciamento ativo da exposição. A Unit 42 descobriu que as vulnerabilidades de software foram responsáveis por 22% do acesso inicial a incidentes neste ano, o que ressalta a necessidade urgente de ir além da simples descoberta e passar a priorizar ativamente os riscos. O gerenciamento eficaz da exposição preenche essa lacuna ao criar um inventário completo e contínuo da pegada digital, incluindo a infraestrutura oculta e as ferramentas de IA não autorizadas que as varreduras tradicionais deixam passar.

Fundamentalmente, essa estratégia deve filtrar o ruído, usando inteligência de ameaças para priorizar apenas os ativos que estão sendo ativamente visados (como KEVs do CISA) e que carecem de controles compensatórios. Ao concentrar recursos limitados em riscos exploráveis e críticos para os negócios, as equipes podem fechar a janela de oportunidade antes que um atacante encontre uma porta aberta.

Proteja a interface humana. O navegador é o novo endpoint e o novo desktop corporativo. É nesse local que os funcionários acessam os dados, onde os contratados realizam seu trabalho e, infelizmente, onde os ataques de engenharia social, como o phishing, são mais eficazes.

A proteção dessa interface requer um navegador seguro de nível empresarial que estabeleça um espaço de trabalho corporativo totalmente isolado e protegido para dispositivos gerenciados e não gerenciados. Essa camada avançada impõe controles de dados em tempo real, independentemente do hardware subjacente. Ela pode desativar a função de copiar e colar em páginas confidenciais, impedir downloads de arquivos de fontes desconhecidas e identificar sites avançados de phishing que escapam aos filtros de e-mail padrão. Ao fortalecer o navegador, as organizações obtêm visibilidade granular do uso da IA sombra e evitam diretamente que dados corporativos confidenciais vazem para ferramentas GenAI não autorizadas.

Proteja o acesso não gerenciado e de terceiros. O modelo rígido de envio de laptops corporativos para cada contratante ou alvo de aquisição não é mais sustentável nem seguro. As organizações precisam de uma maneira de impor o acesso de confiança zero em dispositivos não gerenciados sem o custo e a complexidade das soluções legadas de infraestrutura de desktop virtual (VDI).

Ao proteger o espaço de trabalho por meio do navegador, as empresas podem conceder aos contratados e aos usuários de BYOD acesso seguro aos aplicativos corporativos e, ao mesmo tempo, manter os dados comerciais estritamente isolados dos ambientes pessoais. Essa abordagem acelera a integração de fusões e aquisições e a integração de contratados, ao mesmo tempo em que garante que um dispositivo pessoal comprometido não possa ser usado como um trampolim para a rede corporativa.

Colete telemetria unificada e automatize a resposta. Para os endpoints que você gerencia, os dados são o combustível para a defesa. A detecção de ataques sofisticados depende da coleta de telemetria de alta fidelidade em processos, conexões de rede e comportamento de identidade e, em seguida, da unificação desses dados em uma plataforma central.

Quando esses dados são analisados por mecanismos orientados por IA, as anomalias que seriam invisíveis isoladamente se tornam indicadores de comprometimento claros. No entanto, a detecção é apenas metade da batalha.

Para minimizar os danos, os mecanismos de resposta devem ser automatizados. As equipes de segurança devem ser capacitadas para isolar endpoints comprometidos, iniciar varreduras forenses e corrigir ameaças na velocidade da máquina, garantindo que uma infecção localizada não se torne uma violação sistêmica.

Ao proteger o navegador como o espaço de trabalho principal e gerenciar rigorosamente a superfície de ataque externa, você protege os usuários e os ativos que os controles tradicionais de endpoint não conseguem mais alcançar.

Organizamos os dados nesta seção em três dimensões, proporcionando aos defensores uma visão mais clara dos padrões que observamos em 2025. Primeiro, descrevemos as técnicas do MITRE ATT&CK® mais intimamente ligadas a cada tática. Em seguida, apresentamos visões regionais e em nível de setor que mostram como os tipos de investigação mudam entre regiões geográficas e setores.

A série de gráficos a seguir (Figuras 3 a 14) mostra as técnicas do MITRE ATT&CK® que observamos em associação com táticas específicas. Observe que as porcentagens mostradas representam a prevalência de cada técnica quando comparadas com os outros tipos de técnicas identificadas para cada tática respectiva. Essas porcentagens não representam a frequência com que as técnicas apareceram nos casos (consulte a versão do site para explorar os dados sobre técnicas e casos exclusivos).

Figura 3: Prevalência relativa de técnicas observadas em associação com a tática de acesso inicial.

As Figuras 15 a 17 apresentam uma visão regional e em nível de setor das investigações conduzidas pela Unit 42 em 2025. Elas mostram como os tipos de incidentes variam na América do Norte, EMEA e Ásia-Pacífico, juntamente com um detalhamento das categorias de investigação mais comuns nos setores mais representados em nossos dados. Esses insights ajudarão os líderes a entender onde a atividade está concentrada e como a exposição difere entre setores e regiões geográficas.

Os dados geográficos destacam as diferenças nos tipos de investigação regionalmente, enquanto os gráficos do setor mostram padrões claros de como a atividade de ameaças se alinha com operações e pilhas de tecnologia específicas do setor. Os setores de alta tecnologia, manufatura, serviços financeiros e saúde apresentam combinações distintas de tipos de intrusão, refletindo a variação na superfície de ataque, na arquitetura de identidade e na maturidade da nuvem. Juntas, essas visões dão aos líderes de segurança uma visão mais clara de onde as ameaças estão mais ativas e como o contexto operacional molda as intrusões que a Unit 42 investiga.

Figura 15: Tipo de investigação por região: América do Norte.

As Figuras 18 a 24 abaixo mostram um detalhamento dos principais tipos de investigação associados aos setores mais representados em nossos dados de resposta a incidentes.

Figura 19: Tipo de investigação por setor: alta tecnologia.

Para este relatório, obtivemos dados de mais de 750 casos aos quais a Unit 42 respondeu entre 1º de outubro de 2024 e 30 de setembro de 2025, com comparações com métricas de dados de casos anteriores que remontam a 2021. Nossos clientes variavam de pequenas organizações com menos de 50 colaboradores a empresas listadas na Fortune 500, Global 2000 e organizações governamentais com mais de 100 mil colaboradores.

As organizações afetadas tinham sedes em mais de 50 países. Cerca de 65% das organizações visadas nesses casos tinham sede nos Estados Unidos. Os casos envolvendo organizações sediadas na Europa, no Oriente Médio e na Ásia-Pacífico formaram os 35% restantes do trabalho. Os ataques frequentemente tiveram um impacto além dos locais onde as organizações estavam sediadas.