Equipes de segurança têm um trabalho importante: proteger a organização contra um cenário de ameaças em constante evolução

Com uma crescente quantidade de dados, ameaças em constante mudança e o enorme volume de alertas de segurança, isso pode parecer esmagador. Mas há um caminho melhor.

Cortex® XSIAM™ une capacidades de SOC que incluem XDR, SOAR, SIEM, ASM e outros em uma única plataforma de SecOps.

Ele capacita analistas de segurança com resultados orientados por IA e uma abordagem de automação em primeiro lugar para:

- Simplificar SecOps e reduzir a complexidade operacional.

- Parar ameaças de forma rápida e precisa em larga escala.

- Acelerar a remediação de incidentes e resultados de segurança.

Confira o XSIAM em ação.

Você começa seu dia no Centro de Comando XSIAM, onde vê uma visão geral completa das suas operações de segurança.

Daqui, você monitora fontes de dados ingeridas, acompanha métricas de segurança e vê quantos alertas resultaram em incidentes de segurança.

Você vê quantos incidentes foram resolvidos automaticamente pelo XSIAM, e então se volta para os incidentes que precisam da sua atenção.

Vamos investigar mais a fundo.

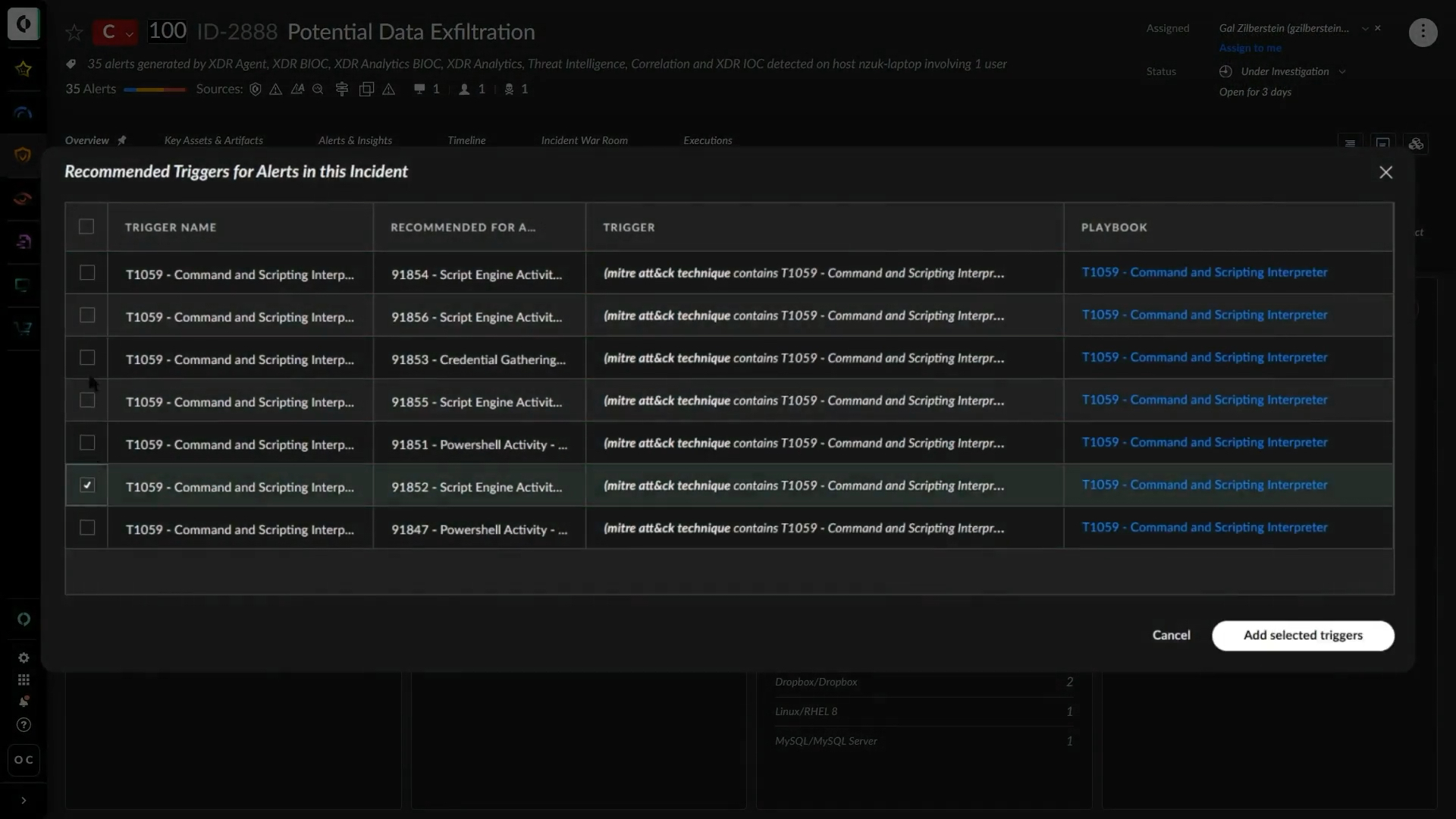

Sua lista de incidentes abertos mostra um potencial incidente de extração de dados que você precisará investigar, então você entra na visão do incidente.

Convergência de dados e costura de alertas

Todas as informações necessárias para investigar e resolver este incidente são fornecidas em um só lugar.

Com base nas fontes de dados utilizados, os modelos orientados por IA do XSIAM automaticamente costuraram alertas distintos neste único incidente. Você pode ver cada alerta e fonte de dados envolvida.

Priorização de risco SmartScoring

O incidente é Crítico, com pontuação de risco de 100. Saiba o motivo.

O SmartScore™ do XSIAM é um motor orientado por IA que calcula automaticamente uma pontuação de risco e explica completamente os fatores específicos do incidente.

E com a classificação Crítica e um SmartScore de 100, não há tempo a perder.

Antes de você sequer prestar atenção a este incidente, o XSIAM executou automaticamente várias estratégias-padrão até serem concluídas contra vários alertas de segurança. Ele também executou algumas estratégias-padrão que requerem a sua análise e decisão.

E com base em outras atividades observadas neste incidente, o XSIAM está recomendando, inteligentemente, estratégias-padrão adicionais que você pode querer executar.

Você pode se aprofundar e saber mais sobre uma das estratégia-padrão recomendadas.

Você pode executar a estratégia-padrão recomendada imediatamente. Ou, se preferir, pode visualizar as ações da estratégia-padrão antes de executá-la.

Na aba de execuções, você obtém uma visão geral completa de tudo o que aconteceu durante este incidente.

A visão de causalidade conecta os alertas e fornece uma visualização dos eventos relacionados ao incidente.

Aqui, você tem a história completa do que aconteceu em várias fontes de dados e alertas.

A partir daqui, você pode se aprofundar em eventos específicos para mais contexto e detalhes.

Neste incidente, o PowerShell foi usado para executar vários subprocessos suspeitos.

E se você quiser uma visão detalhada de todas as ações do ator de ameaça, você pode vê-las mapeadas de volta para as táticas e técnicas do MITRE ATT&CK®.

Depois de investigar este incidente e tomar as ações de remediação recomendadas, você resolve o incidente...

E acrescenta suas decisões.

Mas as coisas não param por aí. O XSIAM ajuda você a se tornar mais seguro e eficiente todos os dias.

O XSIAM aprenderá com as ações que você tomou neste incidente e recomendará tarefas futuras que serão acionadas automaticamente na próxima vez que um incidente como este acontecer no seu ambiente.

Assim, as ações manuais que você realizou aqui serão tratadas pelo XSIAM no futuro, melhorando sua segurança todos os dias e permitindo que você resolva mais incidentes em menos tempo.

Tudo isso é possível porque as operações de segurança agora contam com uma nova abordagem.

A convergência de plataforma, os resultados orientados por IA e a abordagem de automação em primeiro lugar do XSIAM transformam as capacidades do SOC.

Os dados processados pelo XSIAM são otimizados para detectar atividades anômalas ou maliciosas

A ampla compatibilidade de integração e a incorporação de dados simplificada reduzem as complexidades de engenharia e infraestrutura, permitindo que os SOCs processem facilmente mais fontes de dados.

Quer utilizar novas fontes de dados? Bastam alguns cliques!

Boas análises exigem bons dados. A contínua coleta de dados, costura e normalização de dados brutos possibilitam análises de segurança superiores no XSIAM.

Vamos supor que você deseja adicionar uma nova fonte de dados do Dropbox ao XSIAM.

Você pode ver e controlar exatamente o que está sendo importado. Esta é uma forma fácil de integrar dados e automatizar processos.

Além de integrar os dados, você pode importar rapidamente pacotes de conteúdo de automação existentes associados ao Dropbox, incluindo estratégias-padrão, painéis e mais.

Você + Cortex XSIAM

Seja quais forem as ameaças que estão fazendo manchetes, o Cortex XSIAM oferece a assistência de IA, automação e transparência para se elevar acima — e se manter no topo — dos incidentes que o impedem de fazer coisas importantes, no trabalho e na vida.

Transforme seu SOC com Cortex XSIAM.

Fale com um especialista hoje